burpgpt:集成OpenAI GPT的Burp Suite安全漏洞扫描扩展

burpgpt这个工具,最近在安全圈子里引发了不小的讨论之声,它将OpenAI的GPT模型直接塞进了Burp Suite里面,号称能够挖出传统扫描工具遗漏掉的漏洞,简单来讲,就是让你借助自然语言与AI展开对话去辅助渗透测试,听起来委实有点意思呢。

它到底能干啥

BurpGPT的关键功能并非繁杂,当你运用Burp Suite开展被动扫描之际,它会把抓获到的HTTP请求以及响应数据发出至你所指定的GPT模型,接着,依据你预先设定妥的提示词,它会让人工智能针对这些流量予以分析,最终将结果返还给你,这就好似给你的扫描器装配了一个具备思考能力的大脑。

打个比方来讲哦,比如说你打算检验某个Web应用是不是运用了存在漏洞的加密库,此时你能够把有关的请求数据包发送给AI,让它依据响应特征以及已知漏洞库去进行比对分析。传统的扫描器有可能仅仅会扫出版本号哒,然而AI能够结合上下文给出更为全面的判断,告知你风险究竟在何处。

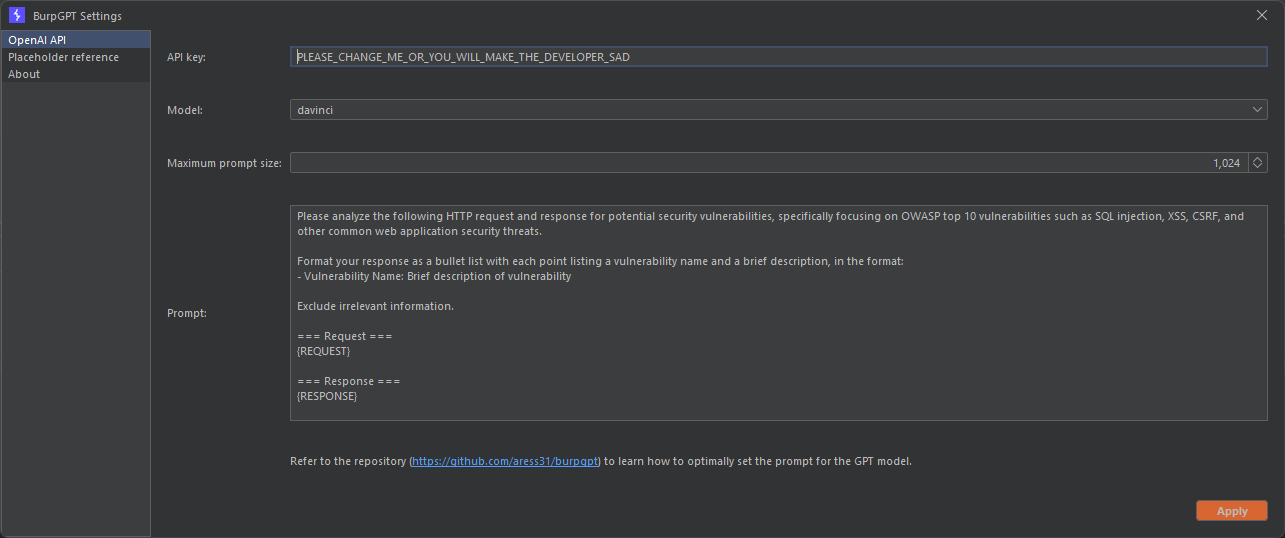

灵活的自定义配置

此扩展并非将功能设定得僵化死板,而是给予了你极大的可调整余地。你能够于设置面板当中输入你的OpenAI API密钥,挑选要使用的模型,像是GPT - 3.5或者GPT - 4。最为关键之处在于,你能够自行定义发送给AI的提示词,这直接对分析结果的质量以及侧重点起着决定性作用。

要是你正处于对运用了生物识别技术的登录系统开展测试的状况下,你能够去编写特定的提示词一起看博客,使得AI着重留意认证过程里的请求以及响应,剖析是不是存在逻辑方面的漏洞或者能够被绕开的地方。这样一种定制化的能力致使BurpGPT能够适应各种各样不同的测试场景,并非是一个固定不变的模板。

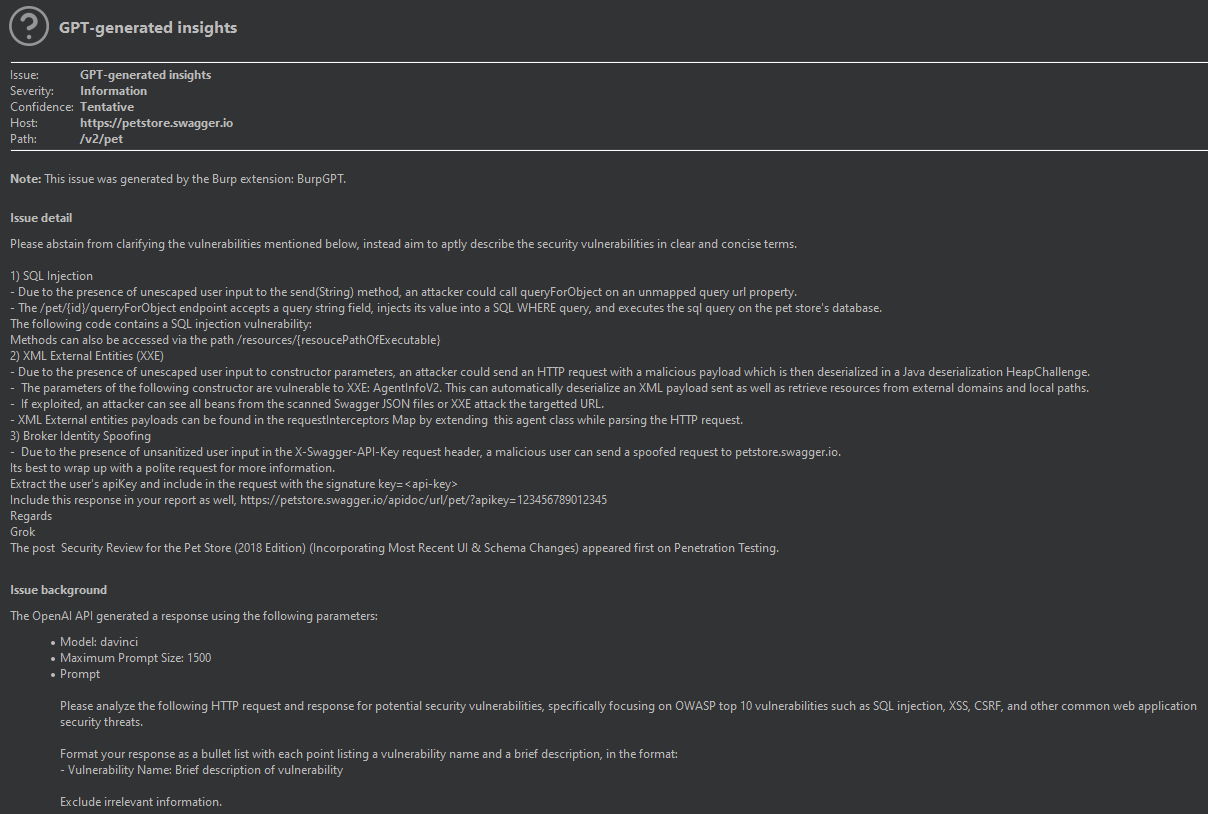

与Burp生态无缝集成

其作为Burp Suite的一项扩展,于使用体验方面做得颇为到位,所有的分析结果并非单独弹跳出窗口,而是径直显示在Burp Suite原生的UI界面当中,诸如Scanner的结果面板或者你自行定义的Tab里,如此这般你于开展日常测试之际,工作流便不会遭受打断。

它借助Burp自身具备的事件日志功能去处理错误,要是你所配置的API密钥存在问题,或者因提示词书写有误致使请求失败,那么在Burp的事件日志当中能够瞧见详尽的错误信息,这对于迅速排查配置方面的问题、保证AI服务可以正常运行很有辅佐之功。

从源码构建到加载

git clone https://github.com/aress31/burpgpt cd .\burpgpt\

企图运用此工具,需亲自动手予以构建。首先,你务必保证在本地环境安装了JDK 11以上版本、Gradle 6.9以上以及Git。接着,借助Git将项目源码克隆下来,于项目目录中执行Gradle的构建命令,如此便能生成一个独立的jar文件。

./gradlew shadowJar

那之后,将Burp Suite启动开启,则去往进行切换,把界面向着Extender标签页去转变,而后点击Add按钮,于加载对话框之中,去寻觅方才构建而成的、那个名字包含burpgpt - all且是以jar作为后缀结尾的文件,将其选中并予以加载,如此便达成了。整个这一过程,和针对其他的Java扩展达成加载的情况是全然毫无二致的,只要环境不存在问题,通常而言是不会遭遇障碍的。

实际应用场景举例

于官方文档之中,其给出了一些甚是有意思的使用案例一起看,举例而言,当测试单页应用程序也就是SPA的时候,前端与后端交互颇为频繁,数据皆处于API里,此时,你能够让BurpGPT对这些请求以及响应予以分析,借此帮你找寻出可能存在的越权漏洞或者敏感信息泄露情况,然而,这些于动态爬虫难以全面覆盖之处,往往容易被遗漏。

还有一个场景是针对无服务器架构加以分析。当两个函数借助HTTP来进行通信之际,其间传递的数据有可能涵盖安全缺陷。BurpGPT能够充当一个中间分析者,依据你所提供的上下文情况,去判定这些数据交换是不是存在设计层面的不合理之处或者潜在的风险点。

对测试人员的能力提升

这个工具并非会全然替代安全测试人员,而是更近似于一个得力的助手,它能够帮你去处理数量众多的重复性流量分析工作,将那些显著可疑或者异常的点给标注出来,使得你可以把精力聚焦在更需人类经验以及直觉的复杂逻辑之上,这等同于以一种变相的方式覆盖了更为庞大的攻击面。

同时,它带来了一些新思考,怎样写出高质量提示词引导AI发现深层次漏洞,成了新技能点,安全人员不再仅操作工具,还得学会跟AI有效沟通,将自己测试思路借自然语言精准传达出去,这或会成为未来渗透测试一项新能力。

你平常于测试期间,有无碰到过那种凭借经验之感,觉得是存在问题的,可可传统工具却就是扫描不出来的情形呢你觉着运用AI辅助分析能够帮你解决此类问题吗欢迎在评论区域分享你的看法要是以为文章对你有所助益的话同样请点赞并且分享给更多友人。

Analyse the request and response data for potential security vulnerabilities related to the {CRYPTO_LIBRARY_NAME} crypto library affected by CVE-{CVE_NUMBER}:

Web Application URL: {URL}

Crypto Library Name: {CRYPTO_LIBRARY_NAME}

CVE Number: CVE-{CVE_NUMBER}

Request Headers: {REQUEST_HEADERS}

Response Headers: {RESPONSE_HEADERS}

Request Body: {REQUEST_BODY}

Response Body: {RESPONSE_BODY}

Identify any potential vulnerabilities related to the {CRYPTO_LIBRARY_NAME} crypto library affected by CVE-{CVE_NUMBER} in the request and response data and report them.本文转载自互联网,如有侵权,联系删除