网站首页被篡改咋回事?D盾查杀助你揪出黑客上传的后门文件

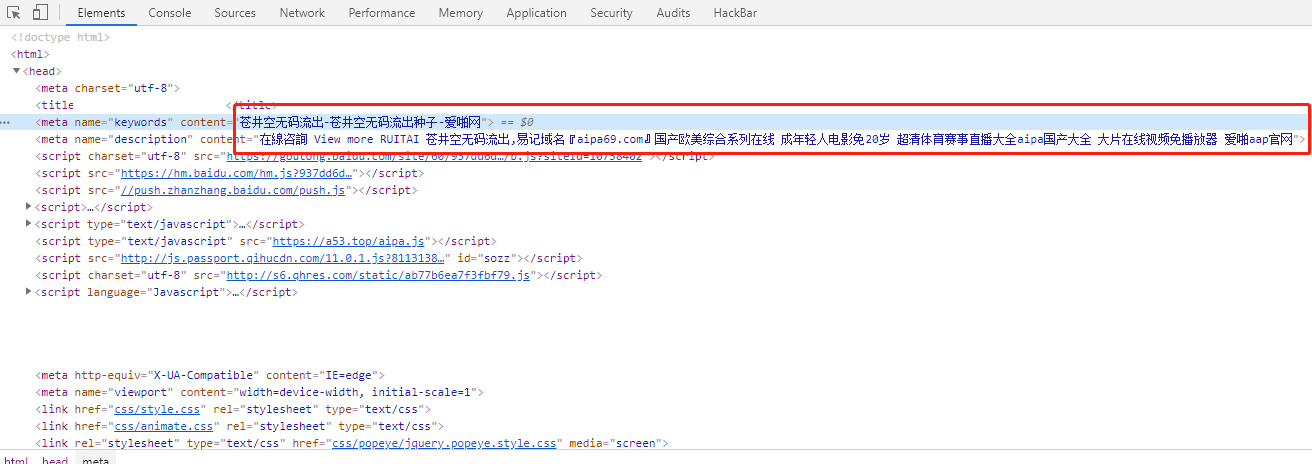

网页头部在六月二十八日子十九时零八分已遭篡改,此情形表明攻击者起码于该时间段已然获取网站掌控权。然而实际的侵入常常于更早时刻发生,我们得沿着线索向前追溯,探究黑客到底如何进入,又于服务器内做了何事。

后门查杀揪出六个可疑文件

立即运用D盾webshell查杀插件为网站wwwroot之根目录开展扫描,于总计5731个文件里察觉到6个异常的文件。当中涵盖一个称作radminpass.php的管理员密码重置脚本,还有config.php、buak.php、lower.php、pig.php、need.php这五个大马后门文件。一旦这些后门文件被访问,攻击者便能够获取服务器的操作权限。

两年时间差背后的真相

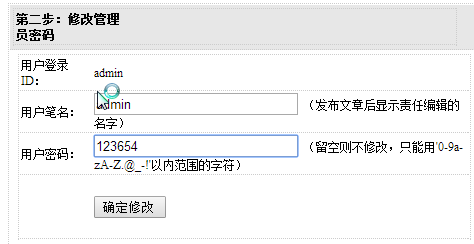

如果仔细查看文件修改时间,就会发觉一个奇特的现象,radminpass.php的创建时间和其他后门文件间隔了达两年之久,然而却和网站搭建之际的文件时间大致相同。经过一番了解之后才明白,这是织梦CMS官方所发布的密码重置工具,网站负责人在早期的时候曾因忘却密码而使用过这个脚本,至于用完之后有没有删除,他自己也没办法记清楚了。

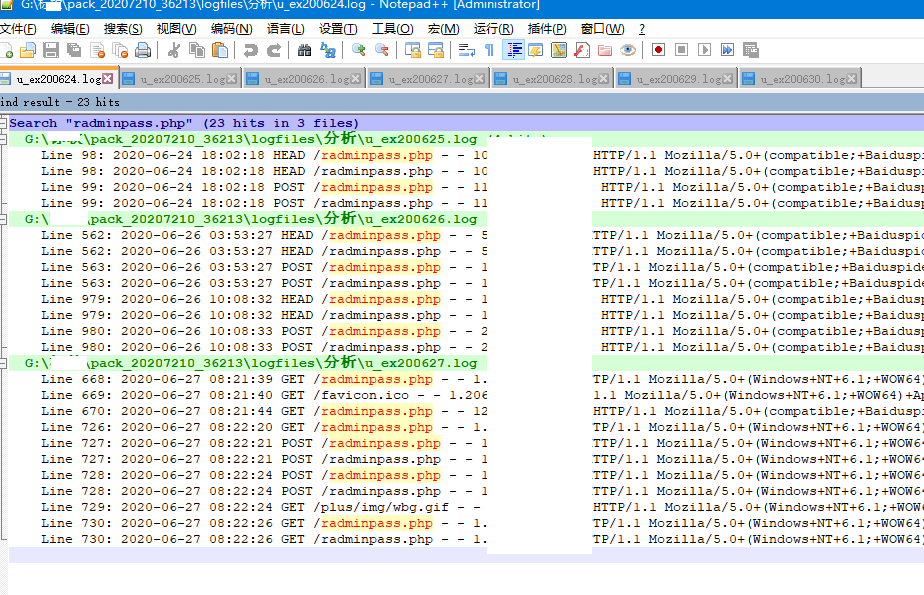

攻击时间线从6月24日开始

是6月28号19:08这个时刻首页被篡改,而且最早出现的那个后门文件config.php是创建于6月27号16:24。将时间范围给到6月24号到30号,对这几天的网络日志展开筛选并予以分析观察;发现在24号的时候,就已经有人访问过radminpass.php,然而真正值得怀疑的动作是发生在27号8:21,有一个IP为1.206.x.x的访问者,先是发起了GET请求,跟着又进行了三次POST提交。

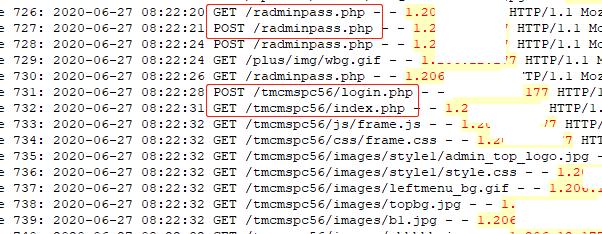

后台权限是如何被一步步拿下的

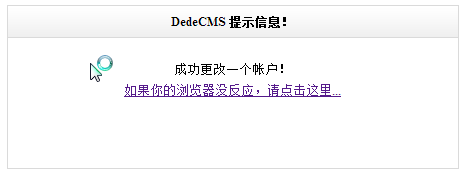

对于1.206.x.x这个IP的日志记录展开追踪,察觉到攻击者先是借助radminpass.php将管理员密码予以重置,随后便对/tmcmspc56/login.php后台登录页面进行了访问,而下一条记录表明已成功进入/tmcmspc56/index.php后台首页。整个历程所花时间不足两分钟,这显示出他对这套系统的后台路径极为稔熟。

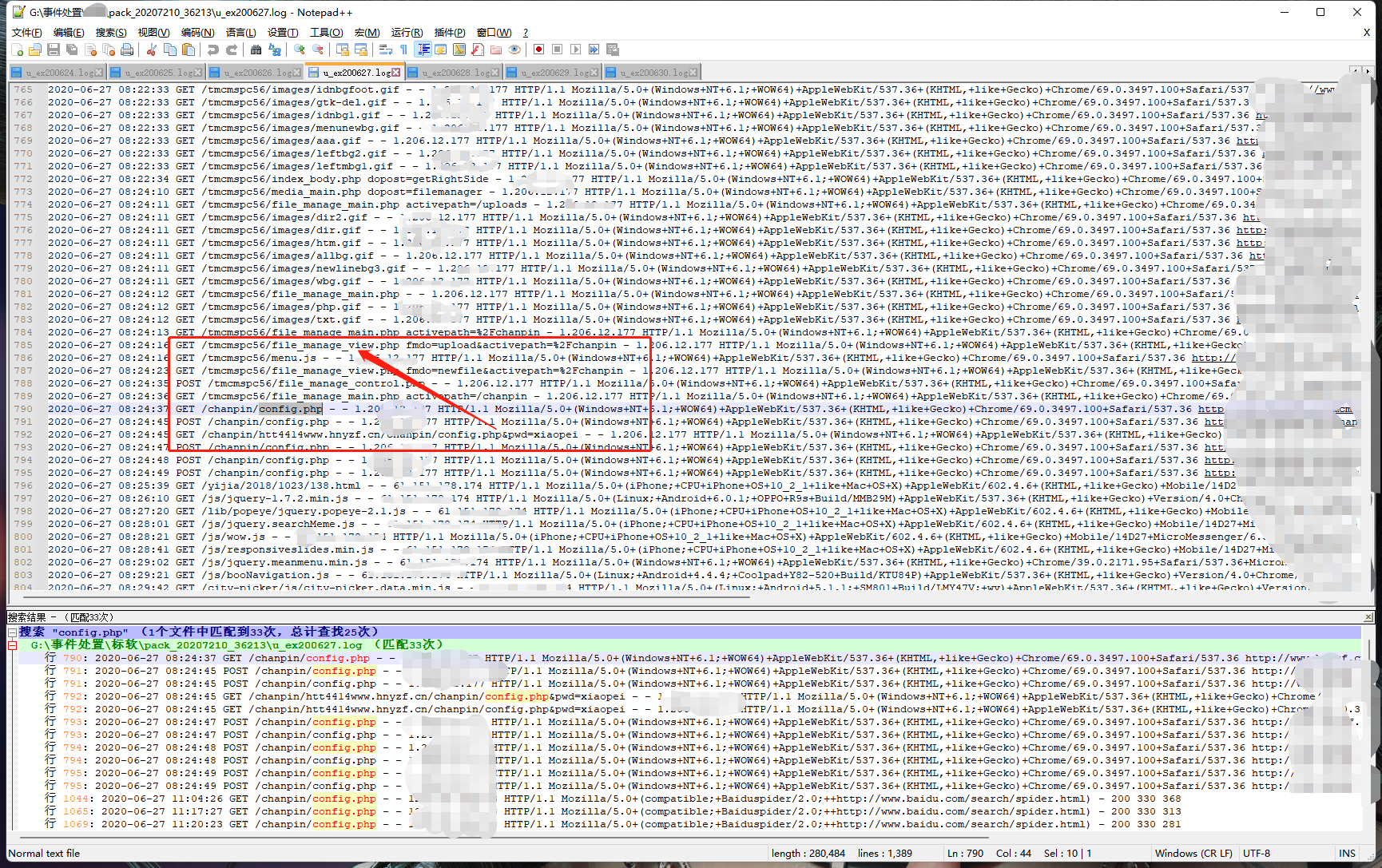

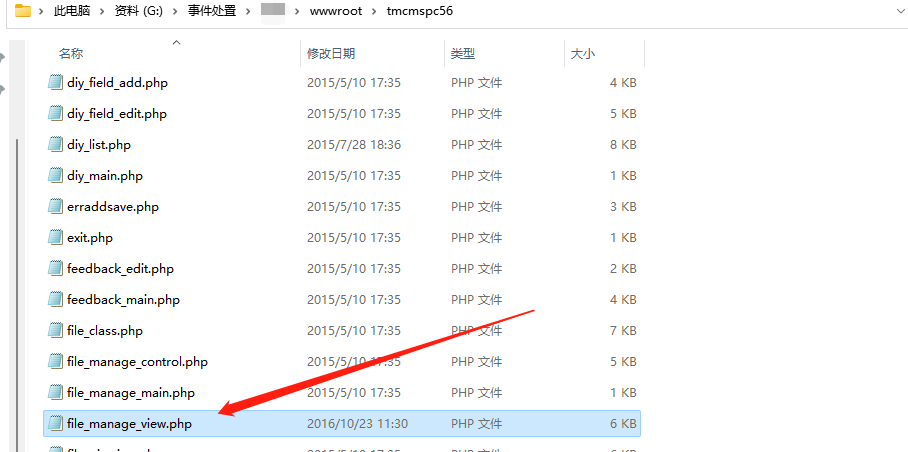

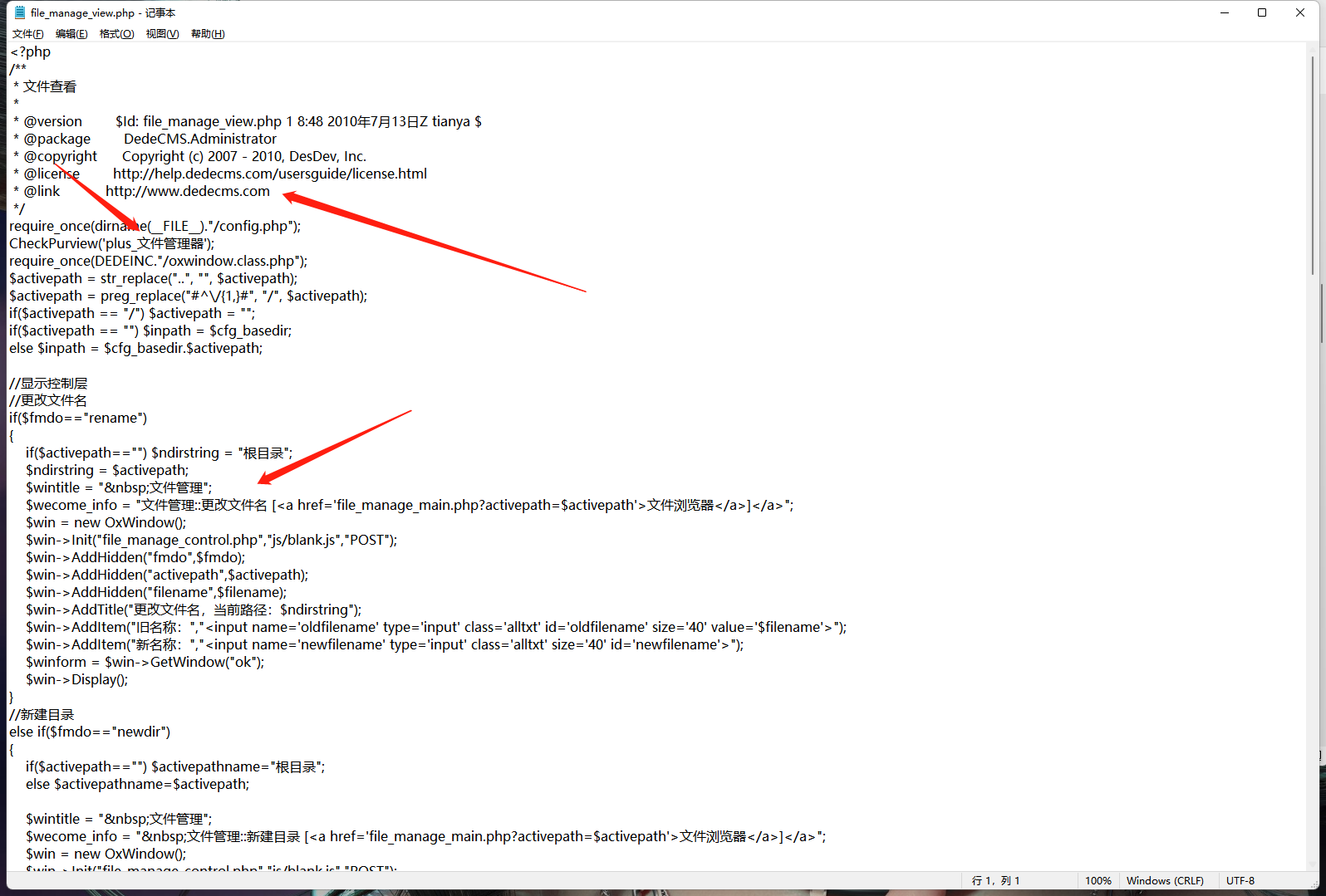

大马后门通过文件管理器上传

针对config.php这个文件,核查其生成的相关记录一起看博客一起看,攻击者已经深入进网站后台,在成功登录之后,径直访问了file_manage_view.php文件,而这个文件是网站后台用于文件管理编辑的一个工具。随后,出现了一条POST请求情况。这条请求在服务器上成功生成了config.php这个带有恶意性质的后门文件。这充分标示着,攻击者并非借助上传漏洞来达成目的,而是通过网站后台所具备的功能,毫无忌惮地添加了恶意文件。

后门文件连环生成过程还原

顺着时间线接着进行分析,buak.php是经由config.php上传而来的,lower.php呈现为由app.php生成之作,可是app.php文件于日志记录的路径当中并不存在,想必是已经被删除掉啦。need.php亦是由app.php生成的,然而pig.php在日志里查找不到上传记录,极有可能是攻击者将某个现存文件重命名为pig.php了。于整个过程里,每当新后门生成之际,其进行连接的IP均会出现变动,这般情形极有可能属于一起webshell买卖行径,先是有一个攻击者购入后门,随后再有另一个人承担上传的职责。

待你观看完那完整的入侵进程时,对网站管理员于察觉到密码重置脚本后却未即刻予以删除这事,你认为这是否为此次攻击遗留了最为重大的隐患呢?欢迎于评论区域去分享你的见解,通过点赞以使更多人能够见到这个真实的事例。

本文转载自互联网,如有侵权,联系删除