企业网站被外包公司搭建后维护差遭篡改,入侵分析太揪心

遭受一回攻击,出现三处后门,网站遭篡改,然而诡异的是篡改时间与文件修改时间居然对不上。这并非寻常的入侵,乃是一场精心谋划的潜伏事件。倘若你的网站同样运行于阿里云之上,并且恰好使用的是老版本的DedeCMS,那么今日的内容你务必一个字都不遗漏地看完。

漏洞的源头藏在哪里

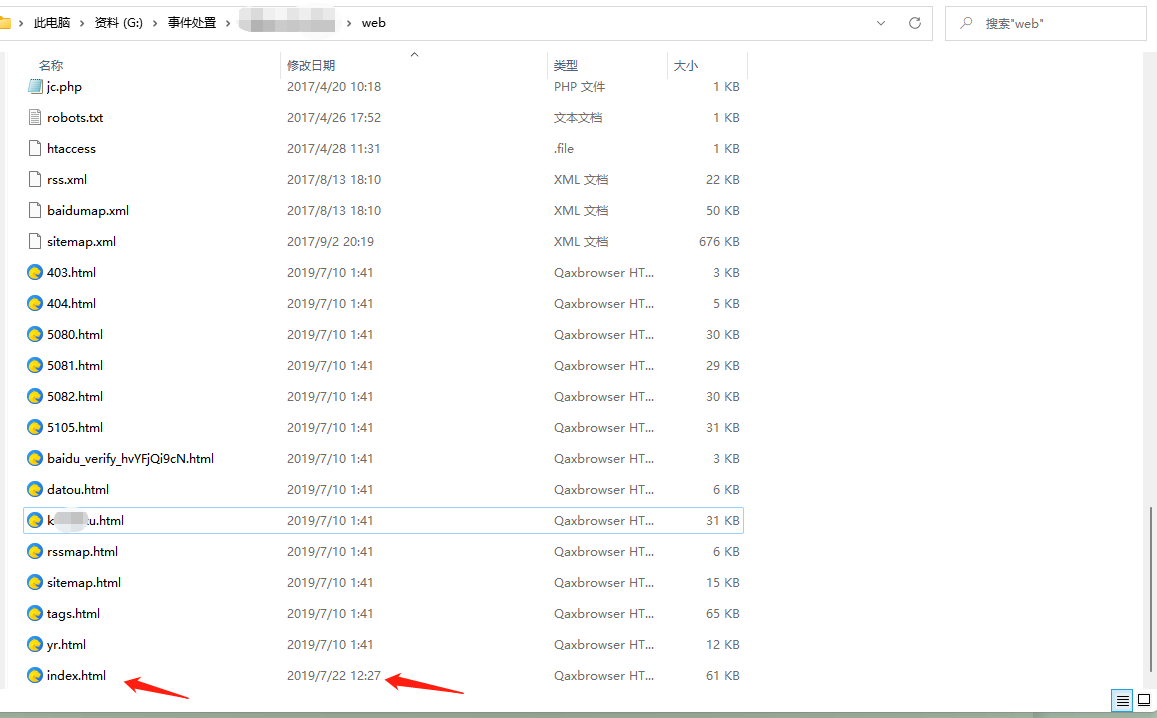

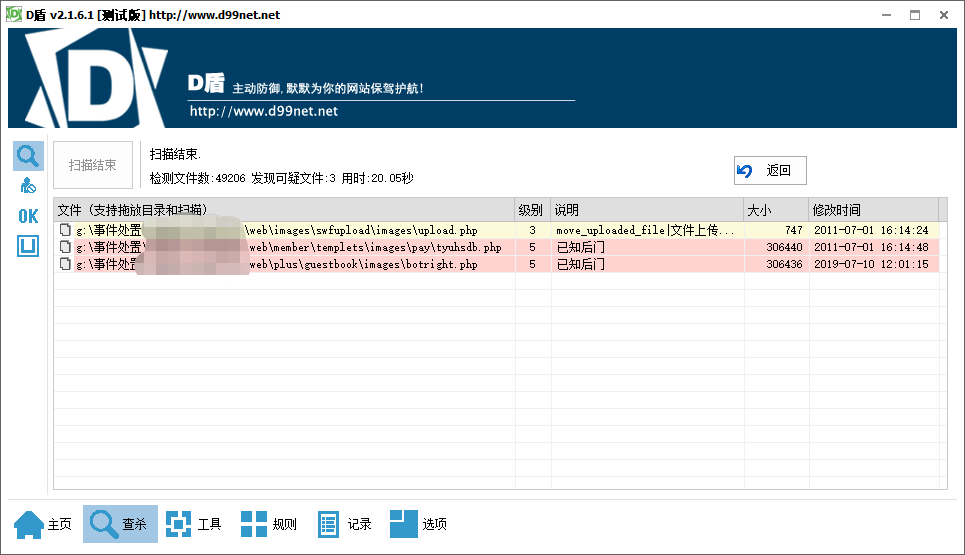

事情得从朋友发来的通报图片讲起,图片之中style.php页面内容杂乱无章,明显是被篡改了,篡改的时间为7月22日12点27分,然而当我运用D盾webshell查杀工具进行扫描时,发现了upload.php、tyuhsdb.php、botright.php这三个可疑文件,其中有两个是大马,还有一个是上传脚本,奇怪的是一起看博客,tyuhsdb.php和upload.php的修改时间居然是2011年,和事发时间相差了整整八年。这让人后背发凉一起看,难道后门在服务器里躺了八年都没被发现?

修改时间被篡改的伎俩

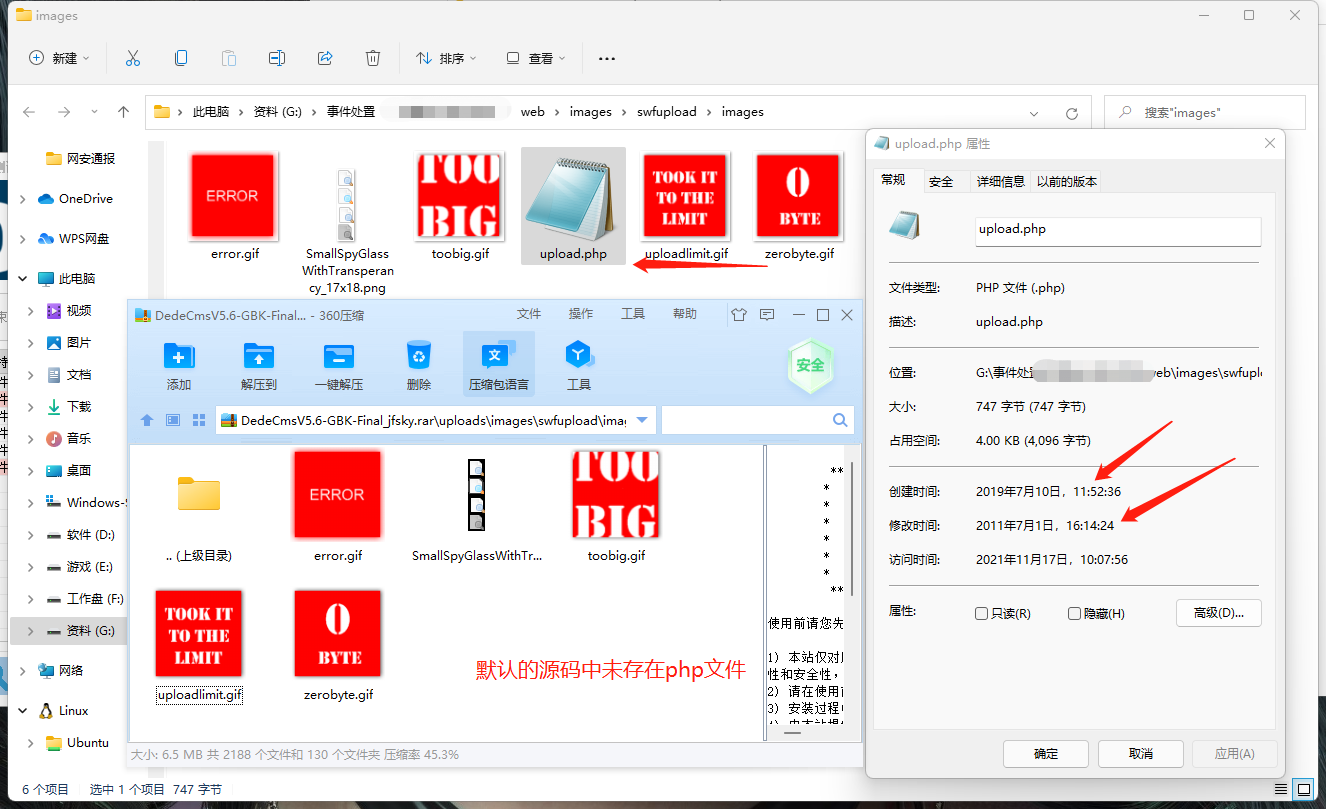

踏入\images\swfupload\images这个目录,寻得了upload.php。将其与官方源码作比较,在这个目录之下根本就不应该存在这个文件。接着查看它的创建时间是2019年7月10日,然而修改时间却呈现为2011年。显而易见,入侵者为了使文件看上去好似是系统自身所带的,特意把修改时间改得与目录里的其他文件相同。这种蒙蔽他人的手段并非高超,不过确实能够蒙骗粗心的管理员。

大马文件的创建时间暴露真相

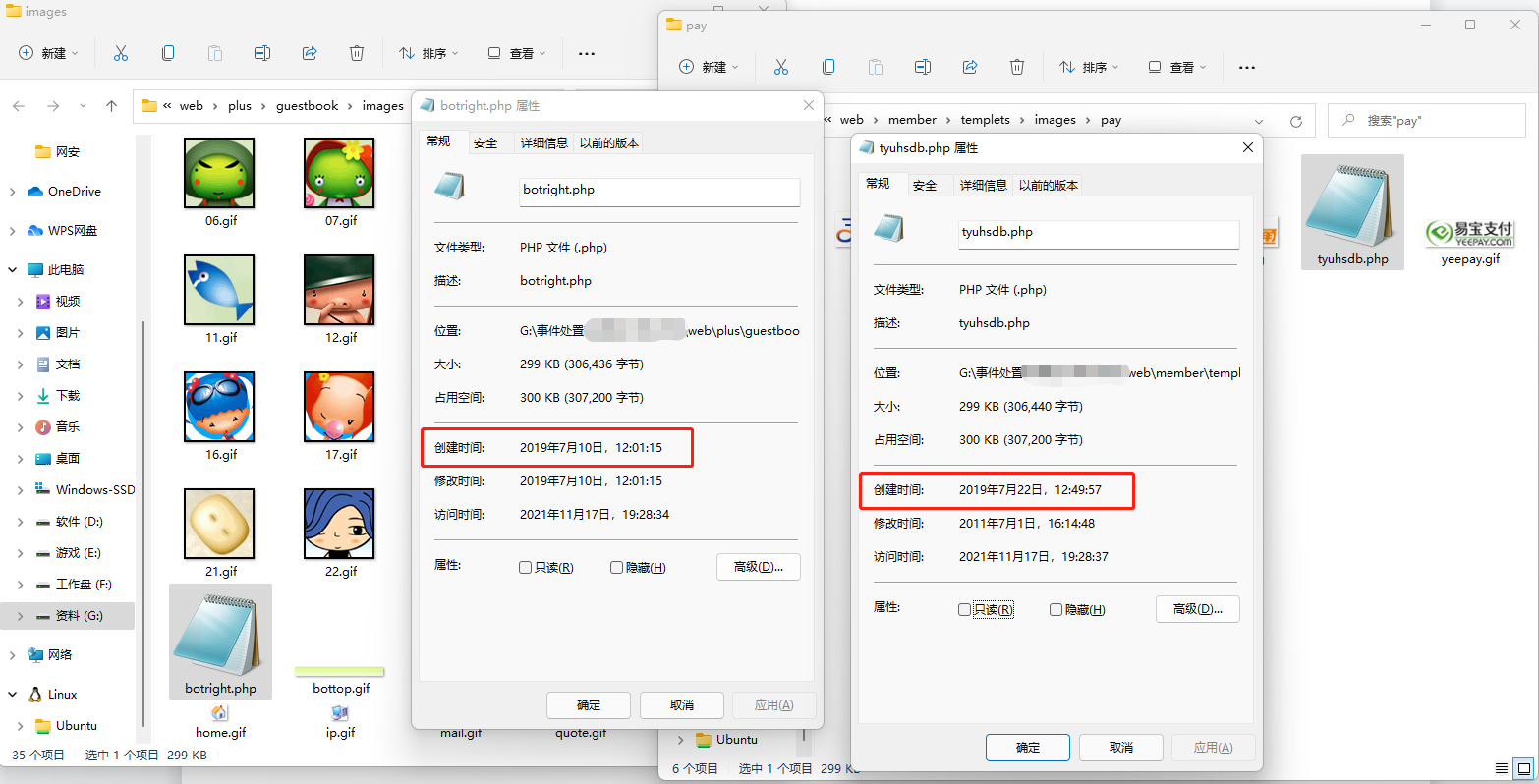

着手持续瞧一瞧tyuhsdb.php以及botright.php这两张承载危害之文件。它们均被隐匿于images图片目录之处所。botright.php乃是于7月10日12点01分之际所构建而成,tyuhsdb.php则是在7月22日12块39分之时所创建完成。三个后门文件的创建时间相互一对比,入侵时间线就变得清晰起来:首先是upload.php于7月10日被上传下去,接着botright.php在同一天的稍晚时候出现了,最后tyuhsdb.php才在篡改首页当天被创建出来。这些时间点会成为日志排查的关键线索对象哒。

日志分析揪出入侵路径

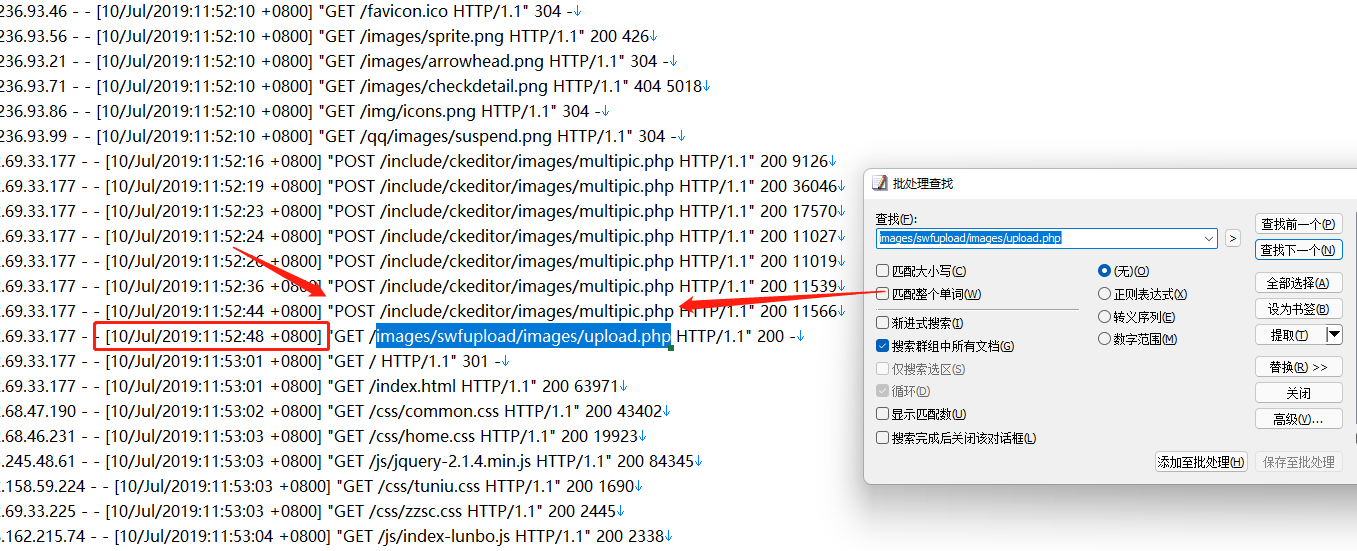

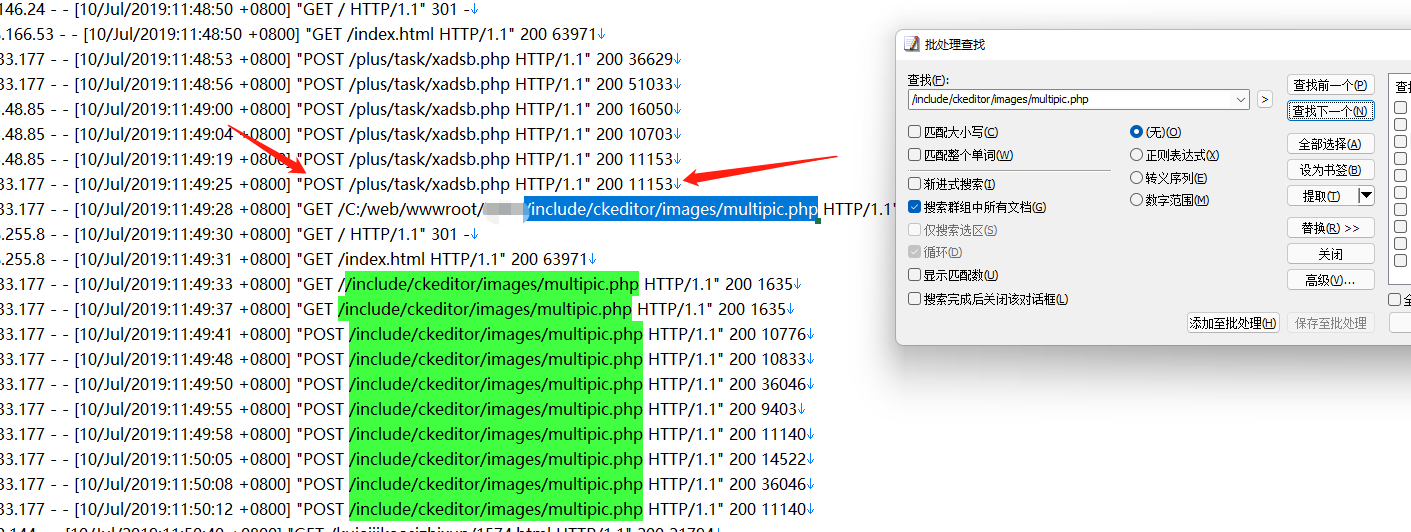

朋友所发送过来的access.log,其大小为260MB,使用EmEditor能够瞬间打开。倘若直接对upload.php进行搜索,那么将会搜索出数量过多的正常记录,因而添加了绝对路径/images/swfupload/images/upload.php。最终发现,该文件的前一条记录是经由/include/ckeditor/images/multipic.php POST数据而产生的,然而这个文件在本地已然不存在了。上传的时间恰恰刚好是7月10日11点52分,它们是能够相互对应得上的。接着继续追踪multipic.php,发现在11点49分它被/plus/task/xadsb.php所生成。再进一步往上探寻,xadsb.php又是由/data/enums/inbox.php生成的。就这样一路一层层进行剖析剥取,最后竟然是追到了plus/mytag_js.php。

漏洞利用的核心文件找到了

名为 mytag_js.php 的这个文件,在 DedeCMS 5.7 版本低于其的情况下,存在着变量覆盖漏洞,攻击者能够经由往数据库之中插入恶意语句的方式,而后执行这个脚本并带上特定参数,便可以生成恶意文件或者更改管理员密码;查看流量记录,在 7 月 10 日凌晨 5 点 09 分的时候,有人进行了插入数据的操作,并且还使用 JavaScript 在线工具解码了 exp;到了这里,入侵的入口以及手法已然完全被锁定。来自同一IP的所有操作,生成文件的时间间隔仅为毫秒级,显然是自动化工具的大量操作。

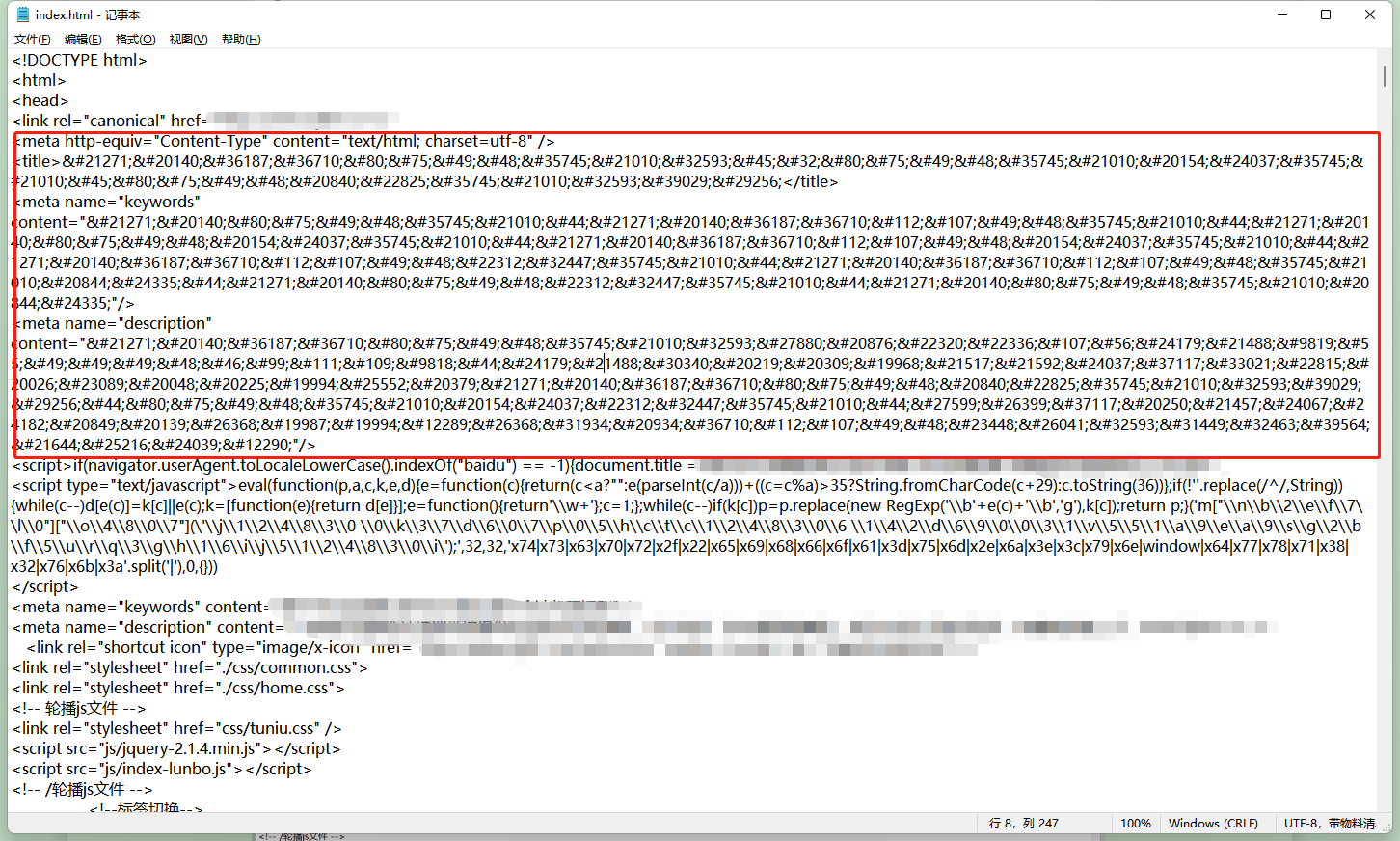

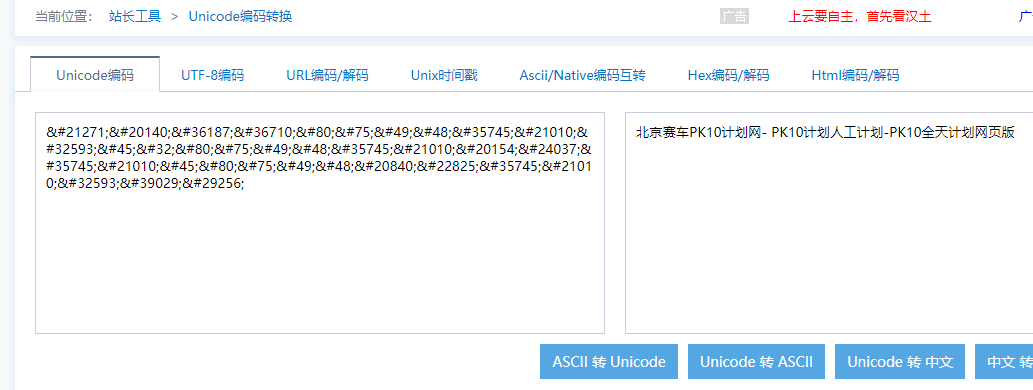

首页篡改的幕后黑手

转回7月22日12点27分发生的首页篡改事件,针对所有与之相关的后门文件予以逐一分项筛选,最终于botright.php的访问记录当中,察觉到IP地址是142的访问者于12点27分之际将index.html予以打开,紧接着,仅仅到了12点28分便对该份文件的内容实施了修改,此时间点与首页被篡改的时间全然契合,直至此时,整个入侵情形从漏洞被利用开始,历经而后进行的后门上传,再到首页遭到篡改,自此全部连贯起来了。

在看过这回的分析之余,你有没有即刻去查看自身网站的后门文件创建时刻以及修改时刻是否相同呢?欢迎于评论区去分享你的排查历程,要是感觉有用可别忘了点赞并转发哦。

本文转载自互联网,如有侵权,联系删除