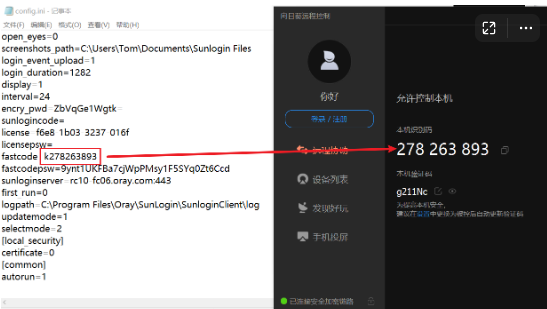

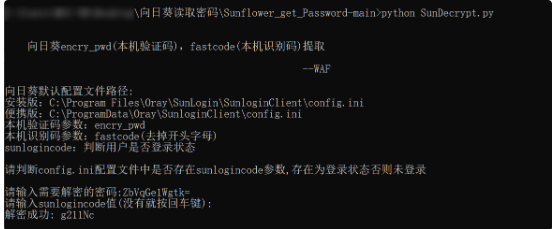

网络攻击操作指南:读配置文件解密、运维机获取密码等

有一回,在不经意间所做的弱口令检查,直接就撕开了企业内网的一道大口子,起始于一台毫不起眼的运维机,最终却波及了整个内网的核心资产,整个过程较想象当中来得简单,同时也足够令人触目惊心。

突破口上的弱口令

不少情形下安全防线瓦解并非缘自漏洞何等高级,却是由于最基础的密码设置太过随便。在此次行动里最先拿下的运维机器,账户密码居然是administrator/111111,属于典型的弱口令组合。

所处位置为网络的核心运维区域的这台机器,借助它能够直接触及诸多关键业务。渗透者登录之后马上察觉,这台机器极有可能变成撬动整个内网的支点,原因在于它连接着的系统以及存储的数据比普通服务器多得多。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20

dir /a /s /b d:\"*.txt" dir /a /s /b d:\"*.xml" dir /a /s /b d:\"*.mdb" dir /a /s /b d:\"*.sql" dir /a /s /b d:\"*.mdf" dir /a /s /b d:\"*.eml" dir /a /s /b d:\"*.pst" dir /a /s /b d:\"*conf*" dir /a /s /b d:\"*bak*" dir /a /s /b d:\"*pwd*" dir /a /s /b d:\"*pass*" dir /a /s /b d:\"*login*" dir /a /s /b d:\"*user*" dir /a /s /b c:\password.txt dir /a /s /b c:\*.conf *.ini *.inc *.config dir /a /s /b c:\conf.* config.* dir /a /s /b c:\*.txt *.xls *.xlsx *.docx | findstr "拓扑" dir /a /s /b c:\*.conf *.ini *.inc *.config | findstr "运维" dir /a /s /b c:\*.txt *.xls *.xlsx *.docx | findstr "密码" >C:\Users\1.txt

运维机上的信息宝藏

运维机登录之后,首先要做的事情便是运行收集脚本,此类工具能够迅速筛选出机器之上所存储的各种各样的敏感文件。仅仅不到十分钟的时间,一批密码本、网络拓扑图以及一些公司内部系统的说明文档便被打包进行下载。

各类系统的登录凭证被记录在这些密码本当中了,其中有的是明文状态,有的是经过简单加密的。借助对这些密码予以分析,能够弄清楚公司的密码设置规律,进而为后续的横向移动提供弹药支持。

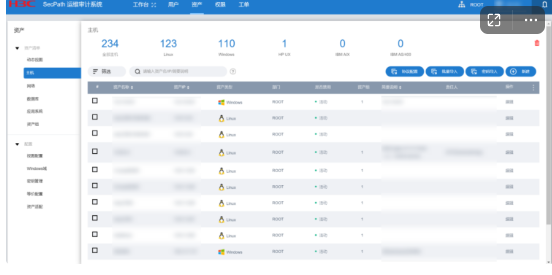

批量拿下内网机器

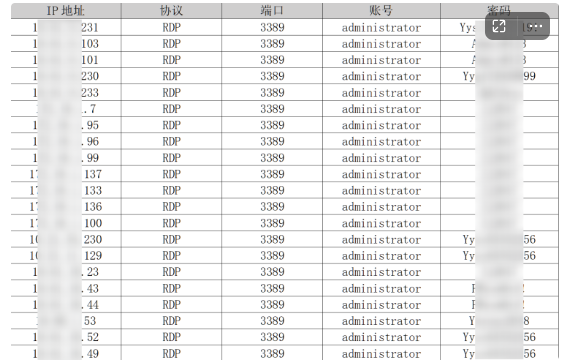

拿到密码本之后,自然而然地要开展组合测试一起看博客,进而生成新的字典,靠着这个字典对内网里的其他机器实施爆破。鉴于诸多系统存在口令复用的这种状况,此步骤的成功率常常是很高的,没过多久便成功拿下了几十台机器。

不同网段分布着这些机器,其中有文件服务器,还有备份服务器以及一些业务系统。每拿下一台机器,便意味着获取了更多的信息入口,并且拥有了潜在的横向移动机会。

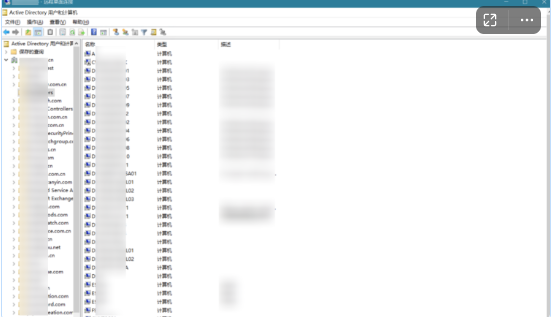

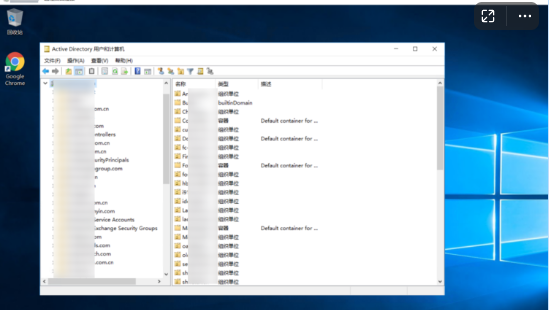

域控机器的获取过程

爆破成功的机器当中,有一台被发现属于域内机器,这绝对是个惊喜。更为凑巧的是,这台机器之上恰好有域管进程处于运行状态,借助提权至system权限,能够直接注入至这个进程当中。

1 2 3 4 5 6 7 8

然后采用Dcsync技术,获取了域管密码的哈希值。经过分析,察觉到其中有个被禁用的账户居然是弱口令。解出明文密码之后,将其重新激活。随后成功登录了两台域控服务器,进而完全控制了整个域环境。

[*]192.168.10.38 #非真实域控ip [->]D1-Prod-AD-P01 [->]192.168.10.38 [*]192.168.10.20 #非真实域控ip [->]AD [->]192.168.10.20

云管平台和官网的突破

于运维机的xshell历史记录之中,寻得了数据库的连接信息,主数据库与备数据库均被攻克,执行若干条SQL语句之后,云管平台的管理员哈希值便呈现于眼前。

1 2 3 4 5

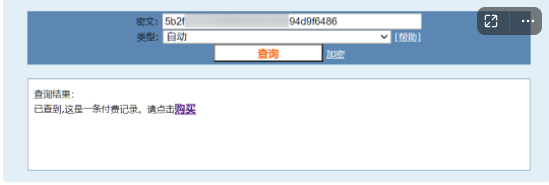

花费一元钱去到 cmd5 网站进行解密一起看,顺利地获取到了云管平台的登录权限,紧接着凭借云管平台登录进官网机器上面,运用浏览器密码抓取工具,后台管理密码也轻轻松松地被拿到手了。

net group "domain admins" /domain dcsync domain xxxx shell net user xxxx shell net user xxxx /active:yes /domain

Vcenter 的最后攻陷

在进行内网扫描期间,察觉到了若干台Vcenter,针对几个常见漏洞展开尝试,然而均未获取成功。最终运用log4j漏洞,借助对X - Forwarded - For头部予以修改从而触发,虽说最初呈现的是非交互式shell,不过当切换为交互式之后,便能够实现正常操作了。

登录到Vcenter的web控制台,之后,发现那些被Vcenter管理的虚拟机之中,正好包含之前未曾拿下的两台域控,到此,整个内网具有核心性质的资产基本上都处于被掌握的状态了,从一台存在弱口令的运维机起始,画上了一个没有欠缺的句号。

看过这个真切的内网渗透进程后,你可不可以回想一下自身的工作环境里,是不是存在类似的弱口令风险呢?欢迎踊跃在评论区去分享你的观点和感觉,点个赞好使更多人察觉到密码安全的至关重要呢。

本文转载自互联网,如有侵权,联系删除