某大学大量二级域名网站被篡改,应急处置过程及诡异分析

寻常的下班之前的那种巡检,居然引发出一起潜藏长达三年时间的Webshell后门攻击事件。当层层设置防护的服务器页面被篡改,而所有安全设备一直保持沉默的时候,这场跟黑客的无息较量才切实地开始。

层层防护下的失守

于抵达现场之后,我率先同网络负责人展开沟通,知悉被篡改的二级域名网站皆部署在同一台服务器之上。此服务器划分成前台与后台两个部分,全部互联网流量均得经由两台WAF防火墙。在内网之中还部署了深X服EDR和明X态势感知,网站也全都开启了防篡改功能。从网络入口直至主机层面,差不多所有能启用的安全设备均已启用。然而负责人告知我,所有安全设备均未出现任何告警,先前运用EDR查杀病毒亦显示为正常,这致使我察觉到问题的复杂性。

诡异的时间差

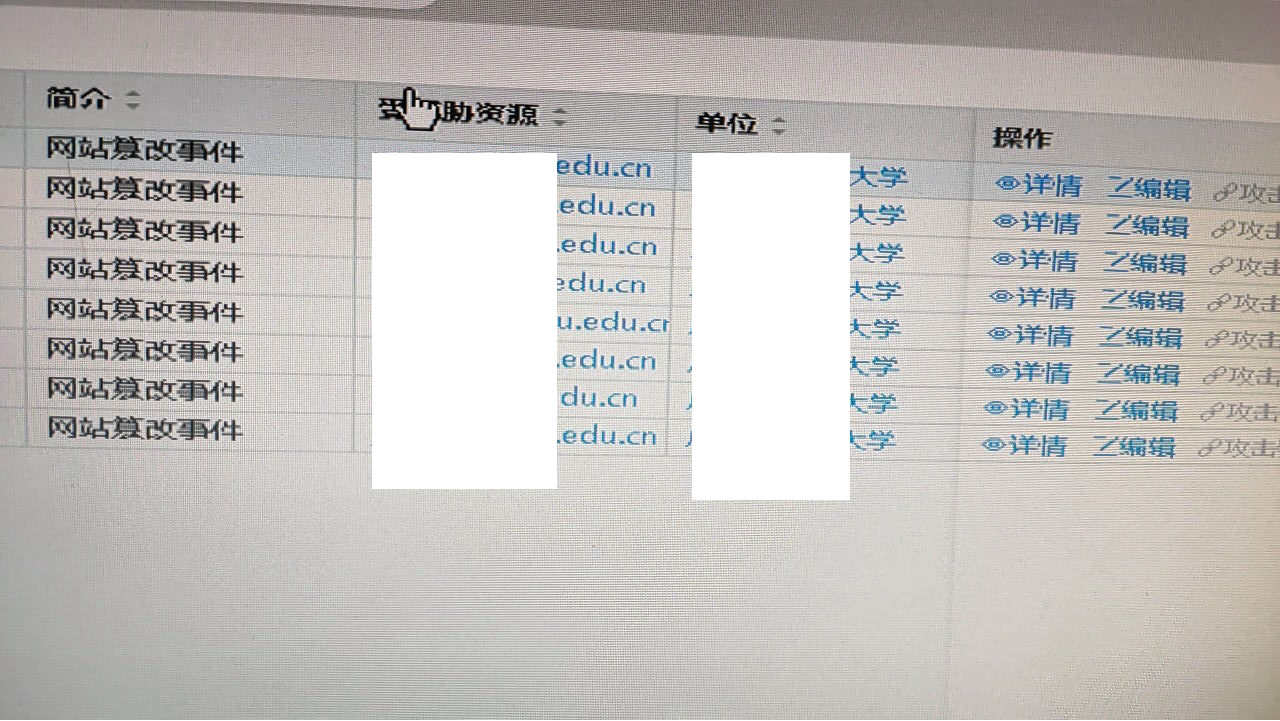

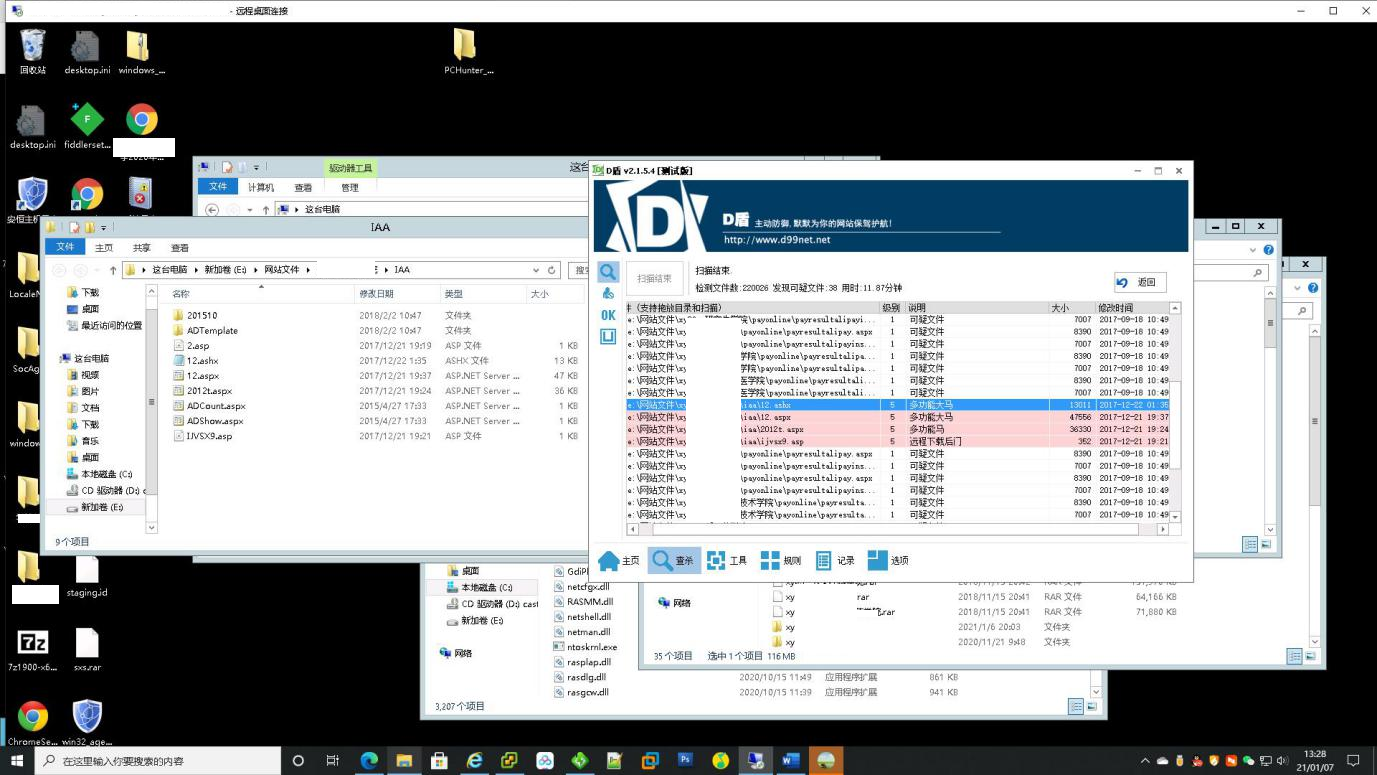

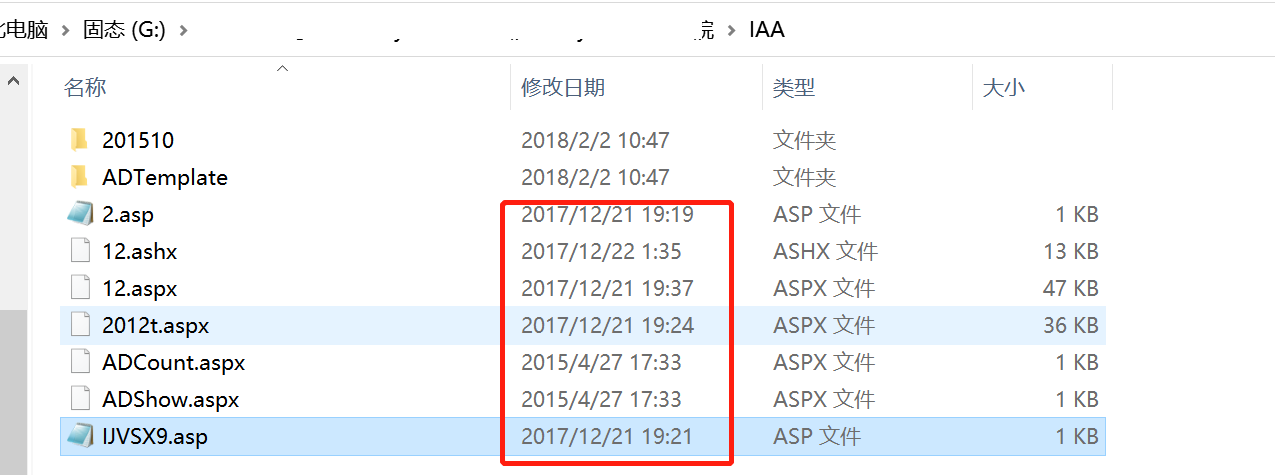

站群被架设在IIS中间件之上,于此同时,有着18个网站正处于运行状态。习惯性地,我先是使用D盾,对所有网站目录展开后门查杀操作,借助查杀所用时间去寻觅其他线索。查杀得出的结果表明,于某个二级学院网站的IAA目录内,找到了12.ashx、12.aspx、2012.aspx、ijvsx9.asp这四个后门文件。查看这些文件的创建时间,居然全部都是2017年12月21日。后门存在的时长达到三年,然而篡改却是发生在1月6号一起看,这显著并非是同一批入侵者的作案时间。

被绕过的防篡改

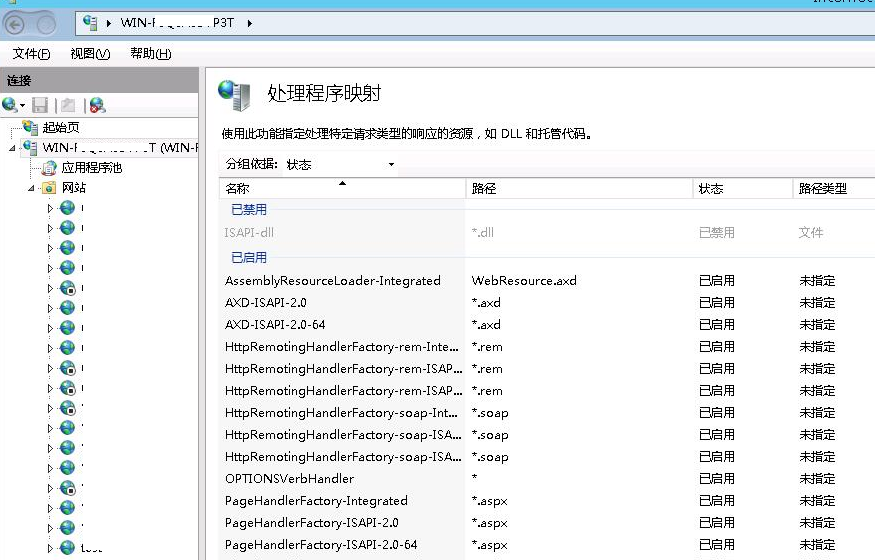

经过深入探究分析得知,网站根目录之下并未生成在出现篡改告警之当时的任何全新文件或者目录。这就表明入侵者未曾对原有的文件作出修改,而且也未曾创建新的页面文件。更为蹊跷的是,网站的确已经部署了防篡改系统,我于根目录创建文件的时候验证遭遇失败,防篡改能力正常发挥效用。此种情形很类似网站的全局动态文件劫持手段,入侵者极有可能借助其他途径绕过了文件层面的防护措施。

藏在系统深处的毒瘤

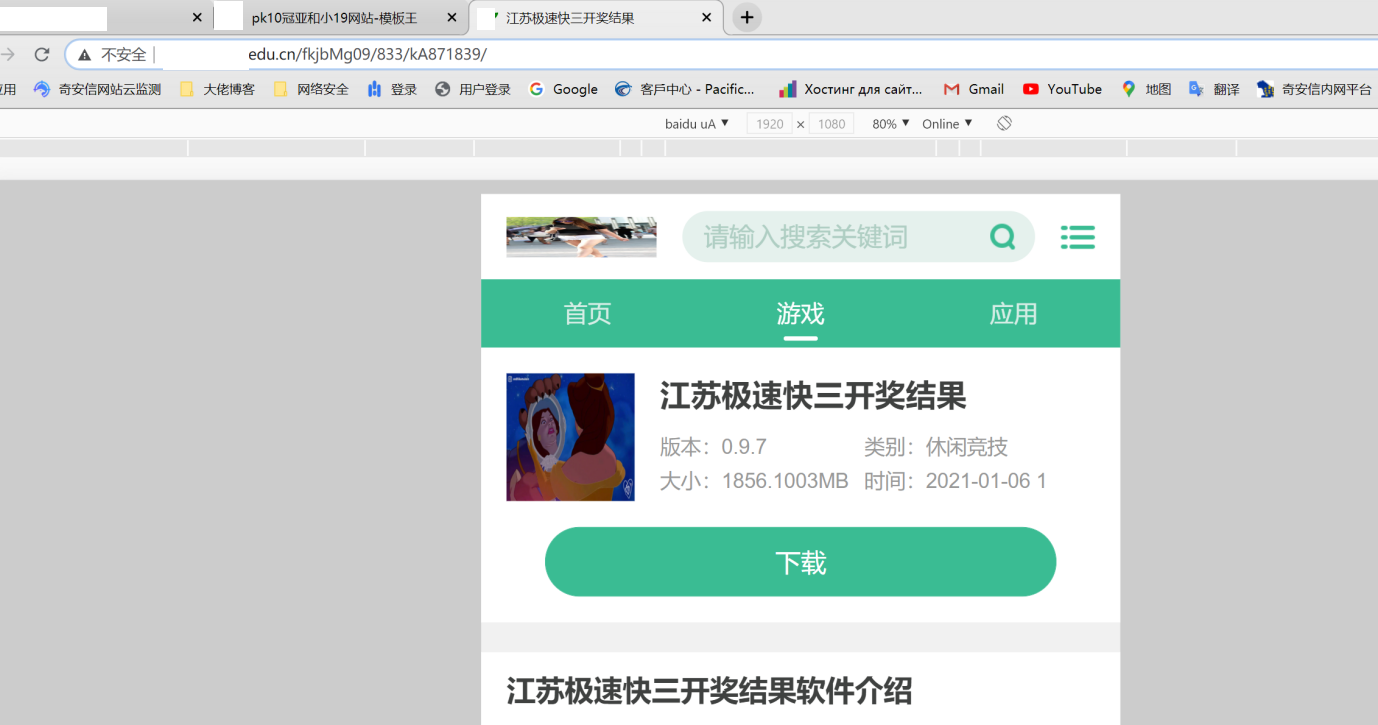

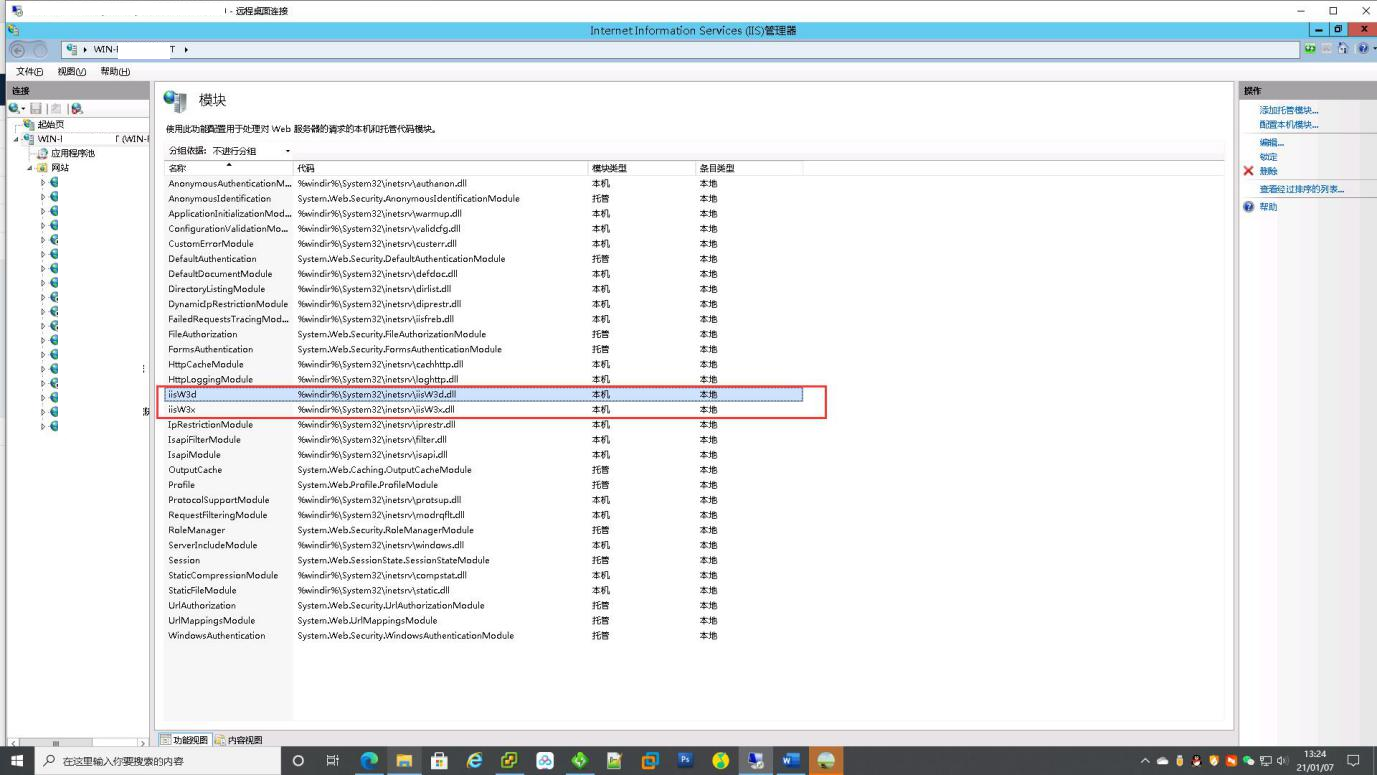

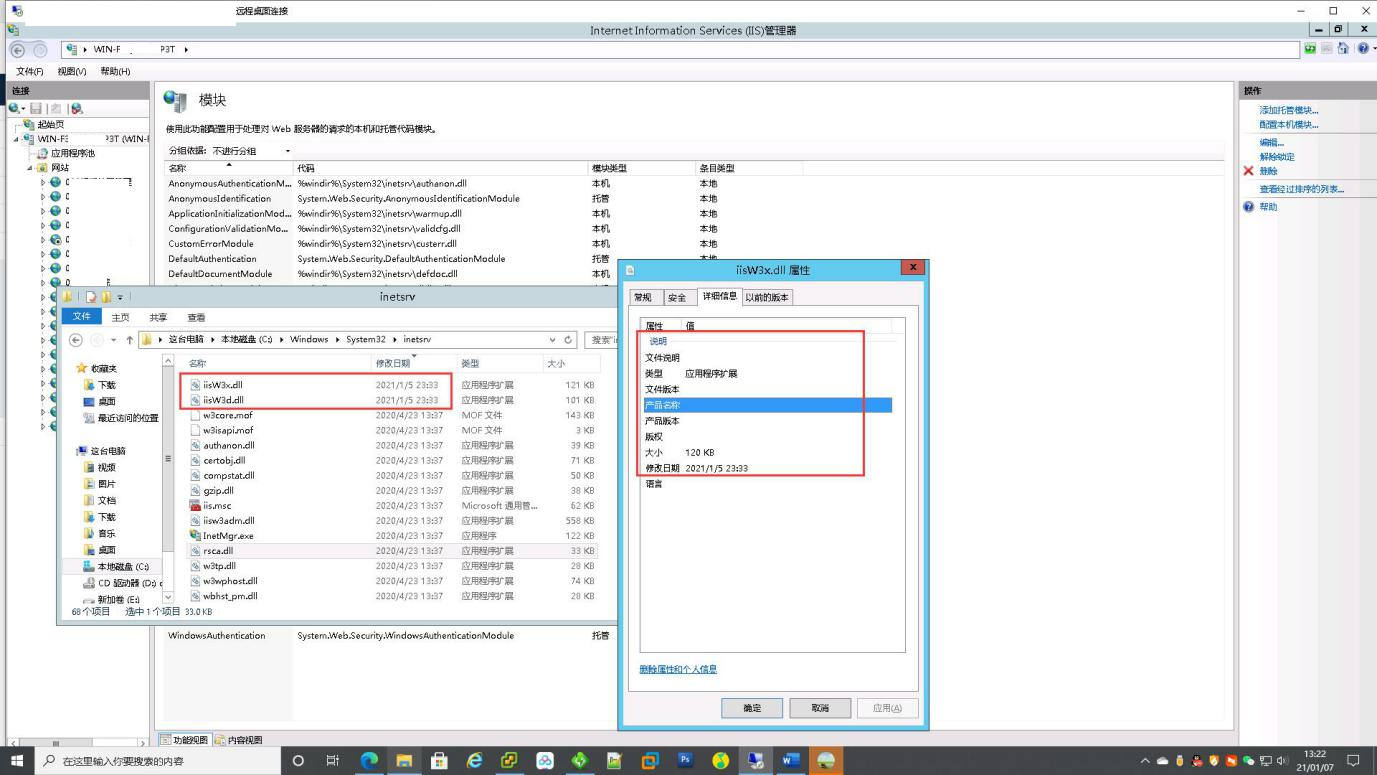

在对IIS配置展开排查之际在引用模块那儿观测到两条存有疑义的dll文件它们分别是iisW3d.dll以及iWs3x.dll随后定位至C盘Windows\System32\inetsrv这个目录之后这两个文件不存在任何数字签名方面的信息其修改时间是1月5号23:33分恰恰是发生篡改的前一天接着把文件下载下来运用奇安信天擎进行查杀经确认是木马文件最初的情况是入侵者借助后门以跨目录的方式上传了恶意dll通过对IIS模块实施劫持达成了页面篡改。

日志中的最后痕迹

由所发现的,四个后门文件均处IAA目录下,这一线索,致使我对IIS网络日志展开筛选。搜寻1号至6号的日志记录,仅在5号时,出现了IAA目录的访问踪迹。自5号14:57分起始,先是以GET方式访问12.ashx后门文件,此乃入侵者于验证该后门是否具备可用性。在确认后门存在之后,紧接着便是POST方式的数据传输举动,全过程明晰可辨。

溯源与整改

确实开启了网页防篡改,然而仅仅只是保护了WEB目录。可以借助后门文件达成跨目录操作,入侵者恰恰是利用了这一点才将恶意dll写进系统目录。由于后门文件存在的时间过久,故而现有日志没办法追溯最初的植入途径。据管理人员讲,网站进行过一次迁移,推测后门是在迁移之前就已然存在的。把两个恶意dll删掉并且重启IIS之后一起看博客,网站恢复了正常访问。

于平常工作期间,你有无碰到比方说“灯下黑”这般的安全事件呢?欢迎于评论区域分享你处理的经验,给予一个赞以便让更多同行目睹此次攻防的细节情况。

本文转载自互联网,如有侵权,联系删除